Pelajari Burp Suite di Kali Linux Bagian 3

- 4398

- 260

- Miss Angelo Toy

Perkenalan

Di bagian ketiga dari seri Burp Suite, Anda akan belajar bagaimana benar -benar mengumpulkan lalu lintas proksi dengan Burp Suite dan menggunakannya peluncuran dan serangan brute force yang sebenarnya. Ini akan berjalan agak sejajar dengan panduan kami tentang pengujian login WordPress dengan Hydra. Namun, dalam hal ini, Anda akan menggunakan Burp Suite untuk mengumpulkan informasi tentang WordPress.

Tujuan dari panduan ini adalah untuk menggambarkan bagaimana informasi yang dikumpulkan oleh proxy Burp Suite dapat digunakan untuk melakukan tes penetrasi. Tidak Gunakan ini pada mesin atau jaringan apa pun yang tidak Anda miliki.

Untuk panduan ini, Anda juga perlu dipasang Hydra. Ini tidak akan masuk ke dalam cara menggunakan Hydra, Anda dapat memeriksa panduan Hydra SSH kami untuk itu. Kali Linux Sudah Memasang Hydra Secara Default, Jadi Jika Anda Menggunakan Kali, Jangan Khawatir. Kalau tidak, Hydra harus ada di repositori distro Anda.

Login yang gagal

Sebelum Anda mulai, pastikan bersendawa masih merupakan proksi lalu lintas ke situs WordPress lokal Anda. Anda akan perlu menangkap lebih banyak lalu lintas. Kali ini, Anda akan fokus pada proses login. Bersump akan mengumpulkan semua informasi yang Anda butuhkan untuk dapat meluncurkan serangan brute force pada pemasangan WordPress untuk menguji kekuatan informasi login pengguna.

Navigasi ke http: // localhost/wp-login.php. Lihatlah permintaan itu dan tanggapan yang dihasilkan. Sebenarnya belum ada yang menarik di sana. Anda dapat dengan jelas melihat HTML halaman login dalam permintaan. Temukan membentuk tag. Catat nama opsi untuk bidang input pada formulir itu. Juga, perhatikan cookie yang harus diserahkan bersama dengan formulir itu.

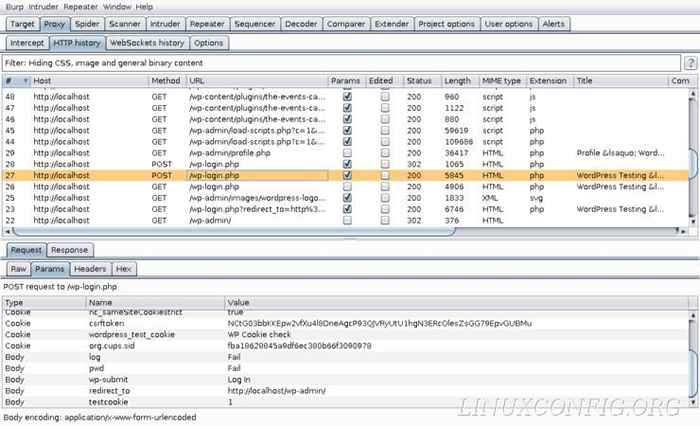

Sudah waktunya mengumpulkan beberapa info yang sangat berguna. Masukkan login dan kata sandi yang Anda tahu akan menyebabkan login gagal dan mengirimkan. Lihat parameter yang dikirimkan dengan permintaan tersebut. Anda dapat dengan jelas melihat informasi login yang Anda kirimkan di samping nama -nama bidang input yang Anda lihat di sumber halaman. Anda juga dapat melihat nama tombol kirim dan cookie yang dikirim bersama dengan formulir.

Login yang sukses

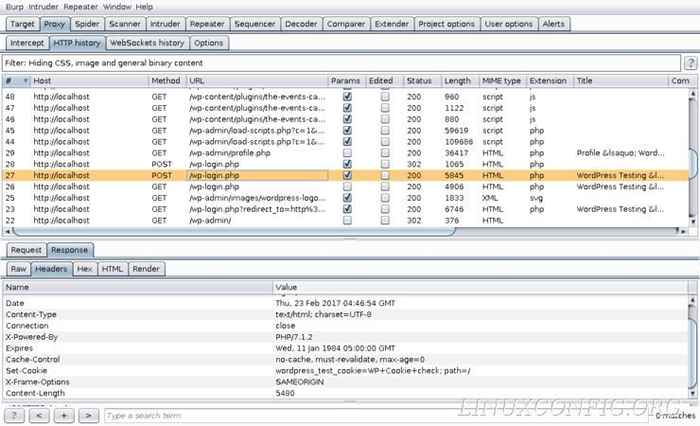

Dengan informasi tentang login yang gagal yang dicatat di Burp Suite, Anda sekarang dapat melihat seperti apa login yang berhasil. Anda mungkin bisa menebak seperti apa permintaan itu nantinya, tetapi responsnya akan agak mengejutkan. Silakan dan kirimkan informasi login yang benar ke formulir.

Pengajuan yang berhasil akan menghasilkan beberapa permintaan baru, jadi Anda harus melihat kembali untuk menemukan permintaan yang gagal. Permintaan yang Anda butuhkan harus langsung setelah itu. Setelah Anda memilikinya. Lihatlah parameternya. Mereka harus terlihat sangat mirip tetapi memiliki kredensial yang benar dimasukkan.

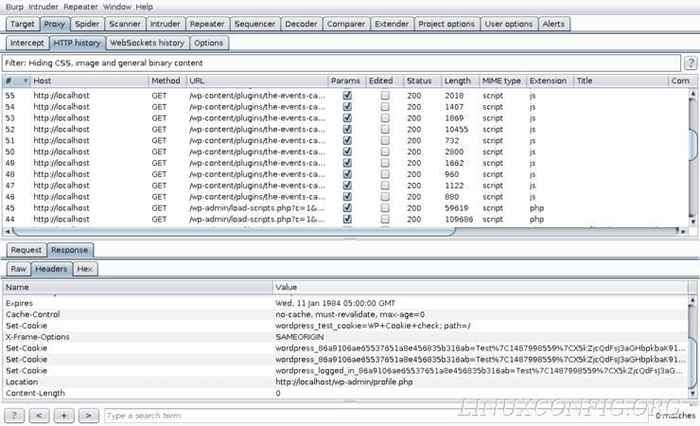

Sekarang, lihat respons dari server. Tidak ada html di sana. Server mengarahkan kembali sebagai tanggapan terhadap pengiriman formulir yang berhasil. Header akan berfungsi sebagai sumber informasi terbaik, untuk menguji login yang berhasil. Perhatikan informasi apa yang ada. Kembali dan lihat login yang gagal. Apakah Anda memperhatikan apa pun yang ada untuk yang sukses dan bukan login yang tidak berhasil? Itu Lokasi Header adalah indikator yang cukup bagus. WordPress tidak mengarahkan kembali untuk permintaan yang gagal. Pengalihan kemudian dapat berfungsi sebagai kondisi pengujian.

Menggunakan informasi tersebut

Anda siap menggunakan hydra untuk menguji kekuatan kata sandi wordpress Anda. Sebelum Anda memulai Hydra, pastikan bahwa Anda memiliki satu atau dua daftar kata untuk Hydra untuk menguji nama pengguna dan kata sandi terhadap.

Di bawah ini adalah perintah yang dapat Anda gunakan untuk menguji kata sandi Anda. Lihatlah dulu, dan kerusakan setelahnya.

$ hydra -l daftar/usrname.txt -p daftar/lulus.txt localhost -v http-form-pos '/wp-login.php: log =^user^& pwd =^pass^& wp-submit = log in & testcookie = 1: s = lokasi '

Itu -L Dan -P Bendera keduanya menentukan nama pengguna dan kata sandi untuk diuji Hydra. -V Katakan saja untuk mengeluarkan hasil dari setiap tes ke dalam konsol. Jelas sekali, localhost adalah target. Hydra kemudian harus memuat HTTP-Form-Post modul untuk menguji formulir dengan permintaan pos. Ingat, itu juga ada dalam permintaan pengiriman formulir.

Bagian terakhir adalah string panjang yang memberi tahu Hydra apa yang harus masuk ke dalam formulir. Setiap bagian dari string dipisahkan dengan a :. /WP-LOGIN.php adalah halaman yang akan diuji Hydra. log =^user^& pwd =^pass^& wp-submit = log in & testcookie = 1 adalah kumpulan bidang yang harus berinteraksi dengan Hydra &. Perhatikan bahwa string ini menggunakan nama bidang dari params. ^Pengguna^ Dan ^Pass^ adalah variabel yang akan diisi oleh Hydra dari daftar kata. Bagian terakhir adalah kondisi pengujian. Ini memberitahu Hydra untuk mencari kata, "lokasi," dalam tanggapan yang diterimanya untuk melihat apakah login berhasil.

Semoga, saat Hydra menyelesaikan tesnya, Anda tidak akan melihat login yang berhasil. Jika tidak, Anda harus memikirkan kembali kata sandi Anda.

Menutup pikiran

Anda sekarang berhasil menggunakan Burp Suite sebagai alat pengumpulan informasi untuk melakukan tes nyata dari instalasi WordPress yang Anda hosting secara lokal. Anda dapat dengan jelas melihat betapa mudahnya mengekstrak informasi berharga dari permintaan dan tanggapan yang dikumpulkan melalui proxy Burp Suite.

Panduan berikutnya dan terakhir dalam seri ini akan mencakup banyak alat lain yang tersedia di Burp Suite. Mereka semua berputar di sekitar proxy, jadi Anda sudah memiliki fondasi yang kuat. Alat -alat ini mungkin membuat beberapa tugas lebih mudah.

Tutorial Linux Terkait:

- Daftar Alat Linux Kali Terbaik untuk Pengujian Penetrasi dan ..

- Cara Dual Boot Kali Linux dan Windows 10

- Cara menginstal kali linux di vmware

- Ubuntu 20.04 WordPress dengan Instalasi Apache

- Ubuntu 20.04: WordPress dengan instalasi nginx

- Instalasi OpenLitespeed WordPress

- Tutorial Konfigurasi Proxy Squid di Linux

- Pengaturan server http kali

- Gunakan WPSCan untuk memindai WordPress untuk kerentanan di Kali

- Cara memecahkan kata sandi zip di kali linux