Pelajari Burp Suite di Kali Linux Bagian 2

- 4288

- 54

- Daryl Hermiston DVM

Perkenalan

Di bagian kedua dari seri Burp Suite Anda akan condong bagaimana menggunakan proxy Burp Suite untuk mengumpulkan data dari permintaan dari browser Anda. Anda akan mengeksplorasi cara kerja proxy intersepsi dan cara membaca data permintaan dan respons yang dikumpulkan oleh Burp Suite.

Bagian ketiga dari panduan ini akan membawa Anda melalui skenario realistis tentang bagaimana Anda akan menggunakan data yang dikumpulkan oleh proxy untuk tes nyata.

Ada lebih banyak alat yang dibangun untuk bersendawa yang dapat Anda gunakan data yang Anda kumpulkan, tetapi itu akan dibahas di bagian keempat dan terakhir dari seri ini.

Mencegat lalu lintas

Proxy Burp Suite adalah apa yang disebut sebagai proxy yang mencegat. Itu berarti bahwa semua lalu lintas yang datang melalui proxy memiliki opsi untuk ditangkap dan secara manual disahkan oleh pengguna proxy. Ini memungkinkan Anda untuk memeriksa setiap permintaan secara manual dan memilih cara bereaksi terhadapnya.

Ini bisa bagus berdasarkan per kasus, tetapi juga bisa sangat jelas bagi pengguna bahwa ada sesuatu yang salah jika Anda menggunakan ini sebagai bagian dari pentest profesional yang sebenarnya.

Jadi, jika Anda hanya ingin menangkap sejumlah besar lalu lintas sekaligus dan memantau itu saat mengalir atau menyisirnya nanti, Anda dapat mematikan fitur pencegat proxy dan memungkinkan lalu lintas mengalir dengan bebas.

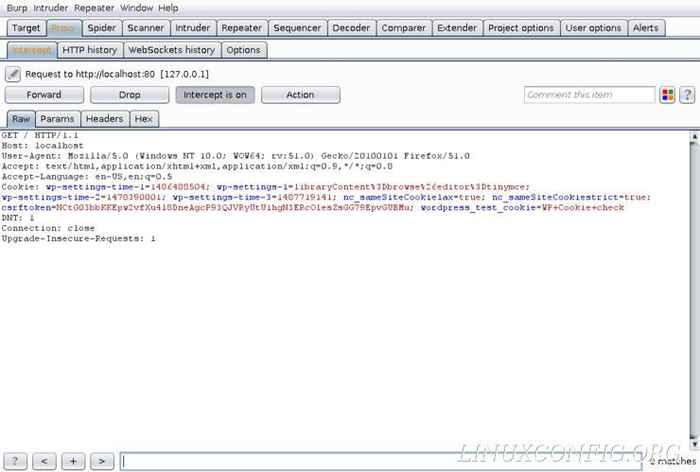

Untuk beralih intersepsi, pergilah ke tab "Proxy" di baris atas tab, lalu ke tab "Intercept" di baris kedua. Secara default, tombol ketiga harus membaca, “Intercept at.“Klik untuk menghidupkan dan mematikan intersepsi. Untuk sekarang, biarkan.

Di Firefox, navigasikan ke situs WordPress Anda di localhost. Anda akan melihat ikon "memuat" pemintalan di tab Anda dan Firefox ke mana -mana. Ini karena permintaan ke server web Anda telah ditangkap oleh proxy Burp.

Periksa jendela Burp Suite Anda. Sekarang akan ada data permintaan di tab "Intercept" Anda. Ini adalah informasi yang dikirim dari browser ke server WordPress Anda yang meminta halaman yang Anda tuju. Anda tidak akan melihat HTML atau apapun yang akan dikembalikan dari server. Anda bisa mendapatkan data respons dengan menuju ke tab "Opsi" di bawah "Proxy" dan memeriksa "Respons Intercept berdasarkan aturan berikut" dan "atau permintaan dicegat."

Bagaimanapun, Anda dapat melihat tab baru di layar "Intercept". Mentah, params, dan header akan menjadi yang paling berguna bagi Anda. Mereka semua pada dasarnya menampilkan data yang sama, tetapi melakukannya dalam format yang berbeda. Menampilkan permintaan mentah saat dikirim. Params menunjukkan parameter yang dikirim dengan permintaan. Ini sering kali di mana informasi yang berguna seperti detail login akan dengan mudah ditemukan. Header hanya akan menampilkan header permintaan. Ini berguna saat permintaan memiliki HTML dengannya.

Untuk meneruskan permintaan ke server, tekan tombol "Maju". Jika Anda mengatur senam untuk mencegat tanggapan, Anda sekarang akan melihat bahwa mengisi layar Anda. Jika tidak, data akan hilang saat dikirim ke server.

Data responsnya serupa, tetapi memiliki beberapa bagian baru, seperti “HTML.“Ini berisi HTML mentah seperti yang dikirim dari server. Seharusnya juga ada tab yang disebut, “Render.Bersumpal dapat mencoba untuk memberikan respons HTML, tetapi tidak akan termasuk CSS, JavaScript, atau aset statis apa pun. Fitur ini hanya dimaksudkan untuk memberi Anda gambaran singkat tentang struktur halaman yang dikembalikan. Mengklik "Maju" lagi akan mengirimkan respons ke Firefox.

Lalu lintas proxy

MATI intersepsi mati. Untuk bagian selanjutnya, cukup pantau lalu lintas saat datang melalui proxy. Telusuri di sekitar situs WordPress Dummy Anda. Jika perlu, temukan beberapa konten omong kosong untuk mengisi situs, sehingga Anda dapat melihat bagaimana rasanya melihat arus lalu lintas yang lebih realistis melalui Burp Suite.

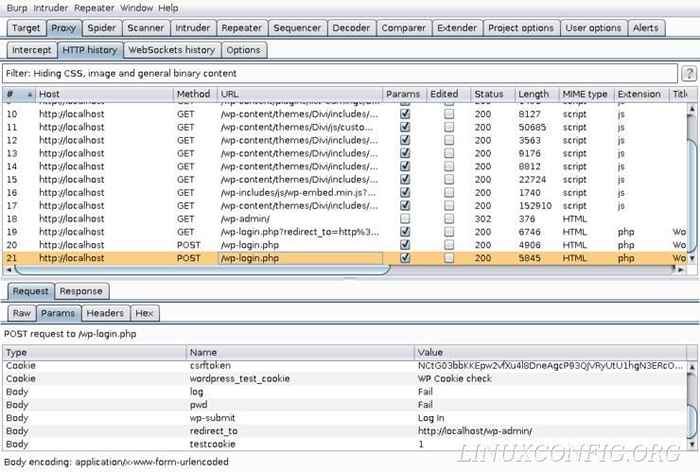

Semua lalu lintas yang melewati proxy Burp Suite dapat ditemukan di tab “HTTP History” di bawah “Proxy.”Secara default, permintaan tercantum dalam urutan naik. Anda dapat mengubah ini untuk melihat lalu lintas terbaru di atas dengan mengklik # Di bagian atas kolom ID permintaan di paling kiri tabel.

Pastikan untuk meluangkan waktu mengklik di situs WordPress Anda, dan menonton Burp Suite seperti yang Anda lakukan. Anda akan melihat daftar riwayat http Anda terisi dengan cepat. Apa yang mungkin mengejutkan adalah jumlah permintaan yang dikumpulkan. Browser Anda umumnya akan membuat lebih dari satu permintaan per klik. Permintaan ini bisa untuk aset di halaman, atau mereka dapat menjadi bagian dari pengalihan. Bergantung pada tema atau font yang telah Anda instal, Anda bahkan dapat melihat permintaan keluar ke domain lain. Dalam skenario dunia nyata, ini akan sangat umum, karena sebagian besar situs web menggunakan aset yang di -host secara independen dan jaringan pengiriman konten.

Melihat permintaan

Pilih permintaan untuk melihat. Yang terbaik adalah jika Anda dapat menemukannya dengan jenis html mime. Ini berarti bahwa itu adalah permintaan untuk salah satu halaman situs web dan berisi beberapa HTML untuk Anda lihat.

Saat pertama kali memilih satu, Anda akan ditampilkan permintaan dalam bentuk mentahnya. Permintaan mentah akan menyimpan semua informasi yang dikirim dari Firefox ke server. Ini seperti permintaan yang Anda dicegahkan. Kali ini, Anda melihatnya setelah fakta, bukan dalam transit.

Anda pasti dapat menggunakan permintaan RAW untuk menarik informasi kunci dari, jika Anda lebih nyaman dengan itu, tetapi tab Params and Header akan terbukti lebih sederhana untuk dibaca dalam banyak kasus. Lihatlah Params. Ini akan berisi informasi variabel apa pun yang perlu diteruskan oleh browser ke browser. Dalam hal banyak halaman HTML dasar, mungkin hanya akan berisi cookie. Ketika Anda memutuskan untuk mengirimkan formulir, informasi yang terkandung dalam formulir akan muncul di sini.

Header berisi informasi tentang permintaan itu sendiri, targetnya, dan browser Anda. Header akan menentukan apakah permintaan itu adalah permintaan get atau post. Mereka juga akan memberi tahu Anda server atau situs web apa yang sedang dihubungi. Permintaan akan mencakup informasi browser untuk digunakan server dan bahasa mana yang harus ditanggapi. Ada beberapa tumpang tindih, dan Anda akan melihat beberapa informasi cookie di sini juga. Ini juga mungkin berguna untuk melihat informasi atau jenis file mana yang akan diterima kembali dari server. Itu terdaftar di bawah “Terima."

Melihat tanggapannya

Klik pada tab "Respons". Ini semua sangat mirip dengan permintaan dalam hal jenis informasi apa yang tersedia. Sama seperti permintaan, respons mentah dimuat dengan informasi dalam format yang cukup tidak terorganisir. Anda dapat menggunakannya, tetapi lebih baik memecahnya dengan tab lainnya.

Alih -alih menemukan informasi browser di header, Anda sebaliknya akan menemukan informasi server. Header umumnya akan memberi Anda jenis respons HTTP apa yang diterima dari server. Anda juga akan menemukan informasi tentang jenis server web apa yang sedang berjalan dan bahasa backend apa yang menyalakan halaman. Dalam hal ini, ini adalah php.

Tab HTML akan berisi HTML mentah yang server mengirim browser untuk membuat halaman. Anda mungkin atau mungkin tidak menemukan sesuatu yang menarik di sini, tergantung pada apa yang Anda cari. Ini tidak terlalu berbeda dari melihat sumber halaman dari browser Anda.

Menutup pikiran

Baiklah. Anda telah menginstal dan mengkonfigurasi Burp Suite. Anda telah memberikan permintaan dari Firefox dan mencegatnya. Anda juga mengizinkan Burp Suite untuk mengumpulkan banyak permintaan dan mengevaluasinya untuk informasi yang berguna.

Di panduan berikutnya, Anda akan menggunakan ini untuk mengumpulkan informasi untuk serangan brute force di halaman login WordPress.

Tutorial Linux Terkait:

- Cara Dual Boot Kali Linux dan Windows 10

- Daftar Alat Linux Kali Terbaik untuk Pengujian Penetrasi dan ..

- Hal -hal yang harus diinstal pada ubuntu 20.04

- Hal -hal yang harus dilakukan setelah menginstal ubuntu 20.04 FOSSA FOSSA Linux

- Cara menginstal kali linux di vmware

- Pengantar Otomatisasi Linux, Alat dan Teknik

- Pengaturan server http kali

- Cara mengambil tangkapan layar di kali linux

- Cara Mencari Alat Peretasan Ekstra di Kali

- Bagaimana bekerja dengan WooCommerce Rest API dengan Python