5 Pemantauan Log Sumber Terbuka dan Alat Manajemen untuk Linux

- 1525

- 331

- Dominick Barton

Saat sistem operasi seperti Linux sedang berjalan, ada banyak peristiwa yang terjadi dan proses yang berjalan di latar belakang untuk memungkinkan penggunaan sumber daya sistem yang efisien dan andal. Peristiwa ini dapat terjadi dalam perangkat lunak sistem misalnya init atau Systemd memproses atau aplikasi pengguna seperti Apache, Mysql, Ftp, dan masih banyak lagi.

Untuk memahami keadaan sistem dan aplikasi yang berbeda dan bagaimana mereka bekerja, administrator sistem harus terus meninjau file log setiap hari di lingkungan produksi.

Anda dapat membayangkan harus meninjau file log dari beberapa area dan aplikasi sistem, di situlah sistem logging berguna. Mereka membantu memantau, meninjau, menganalisis, dan bahkan menghasilkan laporan dari berbagai logfil yang dikonfigurasi oleh administrator sistem.

Anda mungkin juga suka:

- Cara memantau penggunaan sistem, pemadaman, dan pemecahan masalah sistem Linux

- Cara mengelola log server (konfigurasi dan putar) di linux

- Cara Memantau Linux Server Log Real-Time Dengan Log.Alat IO

Dalam artikel ini, kita akan melihat empat sistem manajemen logging open-source yang paling banyak digunakan di Linux hari ini, protokol logging standar di sebagian besar jika tidak semua distribusi saat ini Syslog.

Daftar isi

1- 1. Mengelola Eventlog Analyzer

- 2. Graylog 2

- 3. LogCheck

- 4. Logwatch

- 5. Logstash

- Ringkasan

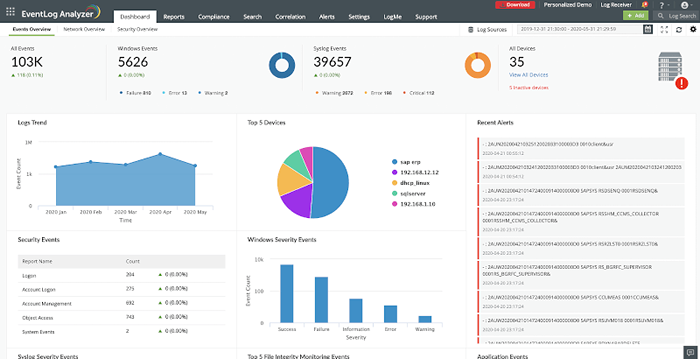

1. Mengelola Eventlog Analyzer

Mengelola Eventlog Analyzer adalah solusi manajemen log di tempat yang dirancang untuk bisnis dari semua ukuran di berbagai industri seperti teknologi informasi, kesehatan, ritel, keuangan, pendidikan, dan banyak lagi. Solusi ini memberi pengguna koleksi log berbasis agen dan tanpa agen, kemampuan parsing log, mesin pencari log yang kuat, dan opsi pengarsipan log.

Dengan fungsi audit perangkat jaringan, ini memungkinkan pengguna untuk memantau perangkat pengguna akhir, firewall, router, sakelar, dan lebih banyak lagi secara real-time. Solusi ini menampilkan data yang dianalisis dalam bentuk grafik dan laporan intuitif.

Mekanisme deteksi insiden EventLog Analyzer seperti korelasi log peristiwa, intelijen ancaman, mitra att & ck kerangka kerja implementasi, analitik ancaman canggih, dan banyak lagi, membantu melihat ancaman keamanan segera setelah terjadi.

Sistem peringatan real-time mengingatkan pengguna tentang aktivitas yang mencurigakan, sehingga mereka dapat memprioritaskan ancaman keamanan berisiko tinggi. Dan dengan sistem respons insiden otomatis, SOCS dapat mengurangi potensi ancaman.

Solusi ini juga membantu pengguna untuk mematuhi berbagai standar kepatuhan TI seperti PCI DSS, ISO 27001, GLBA, SOX, HIPAA, CCPA, GDPR, dan banyak lagi. Layanan berbasis langganan ditawarkan tergantung pada jumlah sumber log untuk pemantauan. Dukungan tersedia untuk pengguna melalui telepon, video produk, dan basis pengetahuan online.

Mengelola Eventlog Analyzer

Mengelola Eventlog Analyzer 2. Graylog 2

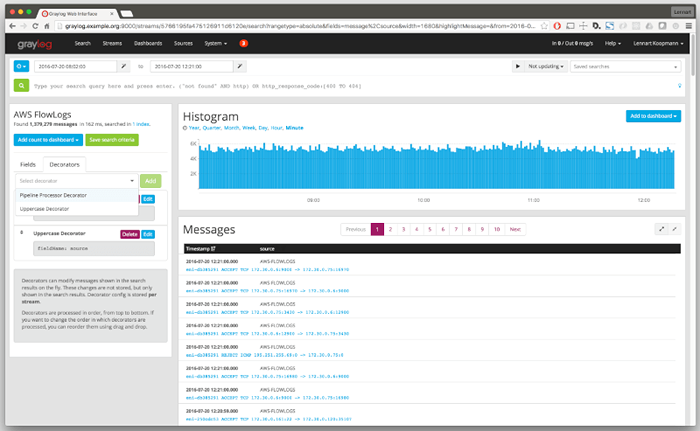

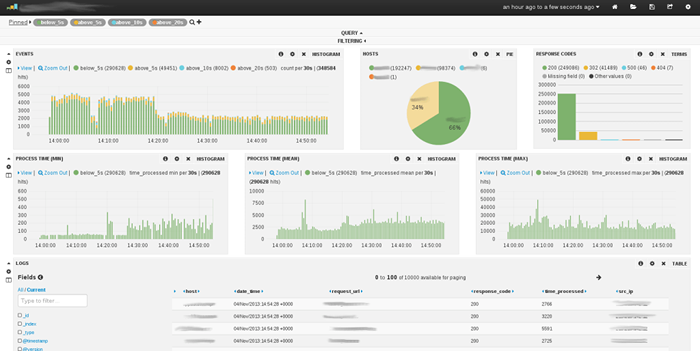

Graylog adalah alat manajemen logging terpusat terkemuka dan kuat yang banyak digunakan untuk mengumpulkan dan meninjau log di berbagai lingkungan termasuk pengujian dan lingkungan produksi. Mudah diatur dan sangat disarankan untuk usaha kecil.

Graylog - Manajemen Log Terkemuka Linux

Graylog - Manajemen Log Terkemuka Linux Graylog membantu Anda untuk dengan mudah mengumpulkan data dari beberapa perangkat termasuk sakelar jaringan, router, dan titik akses nirkabel. Itu terintegrasi dengan Elasticsearch mesin analitik dan pengungkitan Mongodb Untuk menyimpan data dan log yang dikumpulkan menawarkan wawasan mendalam dan sangat membantu dalam kesalahan sistem pemecahan masalah dan kesalahan.

Dengan Graylog, Anda mendapatkan webui yang rapi dan mengantuk dengan dasbor keren yang membantu Anda melacak data dengan mulus. Juga, Anda mendapatkan satu set alat dan fungsi yang bagus yang membantu dalam audit kepatuhan, pencarian ancaman dan banyak lagi. Anda dapat mengaktifkan pemberitahuan sedemikian rupa sehingga peringatan dipicu ketika kondisi tertentu dipenuhi atau terjadi masalah.

Keseluruhan, Graylog melakukan pekerjaan yang cukup baik untuk mengumpulkan data dalam jumlah besar dan menyederhanakan pencarian dan menganalisis data. Versi terbaru adalah Graylog 4.0 dan menawarkan fitur -fitur baru seperti mode gelap, integrasi dengan slack dan Elasticsearch 7 Dan lebih banyak lagi.

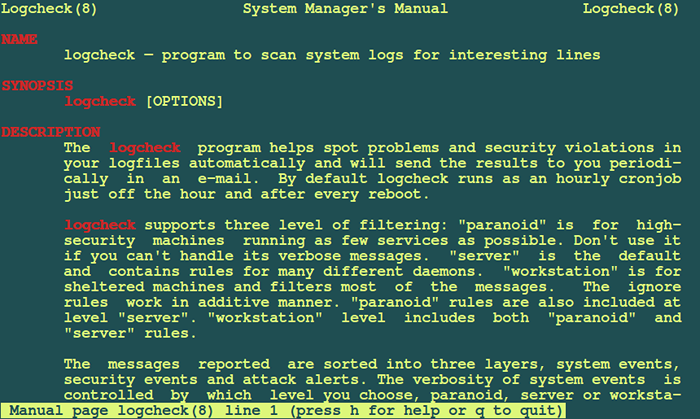

3. LogCheck

LogCheck adalah alat pemantauan log open-source lainnya yang dijalankan sebagai pekerjaan cron. Itu menyaring ribuan file log untuk mendeteksi pelanggaran atau peristiwa sistem yang dipicu. Logcheck kemudian mengirimkan ringkasan rinci peringatan ke alamat email yang dikonfigurasi untuk mengingatkan tim operasi tentang masalah seperti pelanggaran yang tidak sah atau kesalahan sistem.

Logcheck memindai log sistem

Logcheck memindai log sistem Tiga tingkat pemfilteran logfile yang berbeda dikembangkan dalam sistem logging ini yang meliputi:

- Paranoid: dimaksudkan untuk sistem keamanan tinggi yang menjalankan layanan yang sangat sedikit.

- Server: Ini adalah level penyaringan default untuk logcheck dan aturannya didefinisikan untuk berbagai daemon sistem yang berbeda. Aturan yang ditentukan di bawah tingkat paranoid juga termasuk di bawah level ini.

- Workstation: Ini untuk sistem terlindung dan membantu memfilter sebagian besar pesan. Ini juga termasuk aturan yang ditentukan di bawah level paranoid dan server.

Logcheck juga mampu menyortir pesan untuk dilaporkan ke dalam tiga lapisan yang mungkin termasuk, peristiwa keamanan, peristiwa sistem, dan peringatan serangan sistem. Administrator sistem dapat memilih tingkat detail yang dilaporkan oleh acara sistem tergantung pada tingkat penyaringan meskipun ini tidak mempengaruhi peristiwa keamanan dan peringatan serangan sistem.

LogCheck menyediakan fitur -fitur berikut:

- Templat Laporan yang Ditentukan sebelumnya.

- Mekanisme untuk memfilter log menggunakan ekspresi reguler.

- Pemberitahuan Email Instan.

- Peringatan keamanan instan.

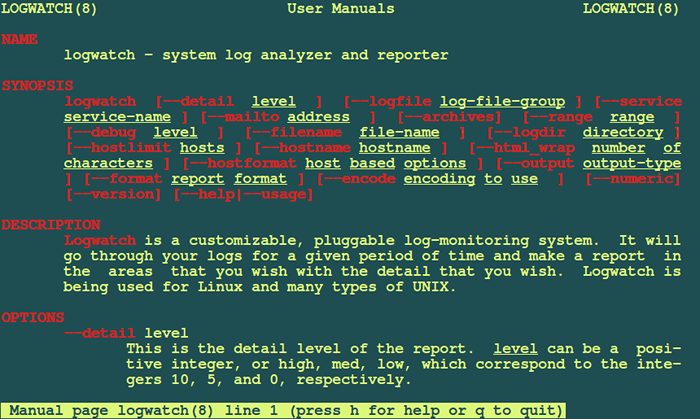

4. Logwatch

LogWatch adalah aplikasi log koleksi dan analisis open-source dan sangat dapat disesuaikan. Itu mem -parsing sistem sistem dan aplikasi dan menghasilkan laporan tentang bagaimana aplikasi berjalan. Laporan dikirim baik pada baris perintah atau melalui alamat email khusus.

LogWatch Linux Log Analyzer

LogWatch Linux Log Analyzer Anda dapat dengan mudah menyesuaikan LogWatch dengan preferensi Anda dengan memodifikasi parameter di /etc/logwatch/conf jalur. Ini juga memberikan sesuatu yang ekstra dalam cara skrip Perl pra-tertulis untuk membuat log parsing lebih mudah.

Logwatch Dilengkapi dengan pendekatan berjenjang dan ada 3 lokasi utama di mana detail konfigurasi didefinisikan:

- /usr/share/logwatch/default.conf/*

- /etc/logwatch/conf/dist.conf/*

- /etc/logwatch/conf/*

Semua pengaturan default didefinisikan di /usr/share/logwatch/default.conf/logwatch.conf mengajukan. Praktik yang disarankan adalah membiarkan file ini utuh dan sebaliknya membuat file konfigurasi Anda sendiri di /etc/logwatch/conf/ jalur dengan menyalin file konfigurasi asli dan kemudian mendefinisikan pengaturan khusus Anda.

Versi terbaru dari Logwatch adalah versi 7.5.5 dan itu memberikan dukungan untuk menanyakan Systemd Jurnal Langsung Menggunakan Journalctl. Jika Anda tidak mampu membeli alat manajemen log berpemilik, Logwatch akan memberi Anda ketenangan pikiran dalam mengetahui bahwa semua acara akan dicatat dan pemberitahuan yang disampaikan jika ada sesuatu yang salah.

5. Logstash

Logstash adalah pipa pemrosesan data sisi server open-source yang menerima data dari banyak sumber termasuk file lokal, atau sistem terdistribusi seperti S3. Itu kemudian memproses log dan corong ke platform seperti Elasticsearch di mana mereka dianalisis dan diarsipkan nanti. Ini adalah alat yang cukup kuat karena dapat menelan volume log dari beberapa aplikasi dan kemudian menghasilkannya ke database atau mesin yang berbeda pada saat yang sama.

Logstash: mengumpulkan, parse, dan mengubah log

Logstash: mengumpulkan, parse, dan mengubah log Logstash Struktur data yang tidak terstruktur dan melakukan pencarian geolokasi, menganonimkan data pribadi, dan skala di beberapa node juga. Ada daftar sumber data yang luas yang dapat Anda minta Logstash Listen to Pipe termasuk SNMP, Heartbeats, Syslog, Kafka, Puppet, Windows Event Log, dll.

Logstash bergantung pada 'ketukan'Yang merupakan pengirim data ringan yang memberi makan data ke logstash untuk parsing dan penataan dll. Data kemudian dikirim ke tujuan lain seperti Google Cloud, MongoDB, dan Elasticsearch untuk pengindeksan. Logstash adalah komponen kunci dari tumpukan elastis yang memungkinkan pengguna untuk mengumpulkan data dalam bentuk apa pun, menguraikannya dan memvisualisasikannya di dasbor interaktif.

Terlebih lagi, adalah itu Logstash Menikmati dukungan komunitas yang meluas dan pembaruan rutin.

Ringkasan

Itu saja untuk saat ini dan ingat bahwa ini bukan semua sistem manajemen log yang tersedia yang dapat Anda gunakan di Linux. Kami akan terus meninjau dan memperbarui daftar dalam artikel mendatang, saya harap Anda menemukan artikel ini bermanfaat dan Anda dapat memberi tahu kami tentang alat atau sistem logging penting lainnya di luar sana dengan meninggalkan komentar.

- « Cara menginstal dan mengatur server linux headless

- Cara menggunakan perintah 'head' di linux [8 contoh berguna] »