Apa itu rekayasa terbalik dan mengapa digunakan?

- 1285

- 141

- Jermaine Mohr

Sebagian besar menangani virus baru adalah mencari tahu bagaimana mereka bekerja. Untuk melakukan itu, Anda perlu merekayasa baliknya. Badan Keamanan Nasional (NSA) jelas harus melakukan pekerjaan semacam ini, jadi mereka membuat alat mereka sendiri, yang disebut Ghidra untuk membantu mereka melakukan ini.

Untuk benar-benar memahami mengapa melepaskan Ghidra itu penting, kita perlu memahami apa itu rekayasa balik dan apa yang digunakan.

Apa itu rekayasa terbalik dan mengapa digunakan?

Umumnya, Reverse-Engineering (RE) mengacu pada proses mengambil sesuatu terpisah untuk mencari tahu bagaimana itu dibuat. Anda mungkin telah melakukan ini sendiri dengan alat kecil di rumah, hanya mencoba mencari cara untuk memperbaikinya sendiri. Tapi kita sedang berbicara tentang program Re a Program. Itu hanya kode, benar? Mengapa kita tidak melihat kode di baliknya?

Saat Anda menulis program dalam bahasa seperti C atau Java, ada langkah antara menulisnya dan dapat menggunakannya di komputer. Bahasa yang Anda program dapat dibaca untuk Anda, tetapi tidak harus dibaca oleh komputer. Itu harus diterjemahkan ke dalam sesuatu yang dapat bekerja dengan komputer. Proses ini disebut kompilasi.

Setelah program dikompilasi, itu tidak lagi dapat dibaca oleh manusia.

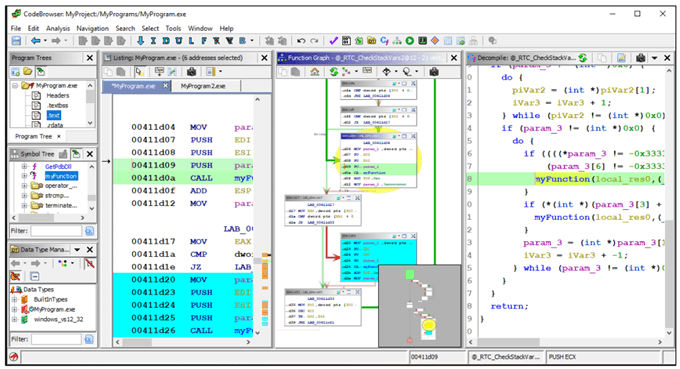

Jika Anda ingin mencari tahu bagaimana program itu bekerja, Anda harus memisahkannya ke tingkat di mana Anda dapat melihat apa yang ada di dalamnya. Anda memerlukan toolkit untuk itu, sama seperti Anda memerlukan alat obeng dan kunci pas untuk mengambil sekitar alat atau mesin kecil.

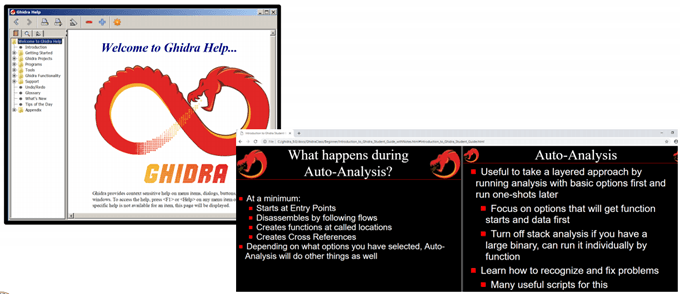

Di situlah Ghidra masuk untuk bermain. Ini adalah kotak alat untuk memisahkan perangkat lunak untuk melihat bagaimana kutu. Sudah ada alat serupa lainnya seperti Ida, Radare, dan Binary Ninja.

NSA menggunakan Ghidra untuk mengambil tentang virus, malware, dan program lain yang mungkin menimbulkan ancaman bagi keamanan nasional. Kemudian, berdasarkan apa yang mereka temukan, mereka mengembangkan rencana tindakan untuk menangani ancaman tersebut. Dengan jumlah acara peretasan yang disponsori negara dalam berita baru-baru ini, Anda tahu ini adalah masalah besar.

Adakah yang bisa menggunakan Ghidra?

Tidak tepat. Anda harus memiliki kemahiran dengan pemrograman setidaknya. Anda tidak perlu menjadi insinyur perangkat lunak, tetapi jika Anda telah melakukan beberapa kursus kuliah dalam pemrograman Anda dapat masuk ke Ghidra dan mengajari diri sendiri cara menggunakannya.

Plus, situs web GHIDRA resmi juga memiliki panduan instalasi, referensi cepat, wiki, dan pelacak masalah. Inti untuk menyediakan semua itu sehingga semua orang dapat belajar, dan bersama -sama membuat dunia lebih aman dari peretas jahat.

NSA melakukan ini untuk, "... meningkatkan alat cybersecurity ...", dan, "... membangun komunitas ..." dari para peneliti yang mahir dengan Ghidra dan berkontribusi pada pertumbuhannya, seperti yang ditulis dalam presentasi Robert Joyce.

Jadi mengapa Ghidra adalah masalah besar?

Itu dari NSA. Perusahaan apa yang memiliki jenis sumber daya yang dimiliki agen federal AS? Jenis pengalaman seperti apa yang bisa dimiliki perusahaan keamanan terbaik dibandingkan dengan agen yang bertugas dengan keselamatan negara yang paling kuat di dunia?

Jadi, ya, ini alat yang sangat kuat. Peneliti Keamanan Joxen Coret tweeted “Jadi, ghidra s ** ts di seluruh alat lain di luar sana dengan satu -satunya pengecualian IDA."

Lalu ada aspek gratis. Dengan bisa mendapatkan apa yang bisa dibilang merupakan alat RE yang paling kuat secara gratis, bilah entri ke dalam penelitian keamanan baru saja diturunkan untuk hanya memiliki komputer dan memiliki akses internet.

Ini adalah bagian dari alasan mengapa NSA merilisnya. Mereka berharap bahwa generasi baru peneliti akan menjadi mahir dengannya dan mempertimbangkan karier dengan NSA.

Lalu ada aspek open source. Agen keamanan tidak dikenal karena membiarkan orang melihat di balik tirai karena alasan yang bagus. Jika Anda tahu bagaimana mereka melakukan apa yang mereka lakukan, menjadi lebih mudah untuk menggagalkan mereka. Namun, seluruh kode sumber untuk Ghidra dipublikasikan sehingga siapa pun dapat menyisirnya dan melihat dengan tepat cara kerjanya.

Dan, tidak, tidak ada laporan tentang pintu belakang pemerintah yang ada di dalamnya. Ron Joyce membahas hal itu dengan cepat, dengan mengatakan, komunitas riset keamanan, “... adalah komunitas terakhir yang ingin Anda rilis sesuatu dengan pintu belakang yang dipasang, kepada orang -orang yang berburu hal -hal ini untuk merobek -robek."

Dari sudut pandang pendidikan, Ghidra juga memungkinkan insinyur perangkat lunak pemula untuk memisahkan program untuk melihat bagaimana mereka bekerja dan kemudian belajar bagaimana melakukan sesuatu yang serupa dengan proyek mereka sendiri. Melihat kode orang lain telah lama menjadi praktik yang diterima di antara pemrogram dan pengembang untuk menjadi programmer yang lebih baik. Jika kode itu dibagikan secara terbuka, tentu saja.

Mungkin kesepakatan terbesar adalah bahwa Ghidra dirancang untuk digunakan secara kolaboratif. Anda dapat memiliki repositori bersama dengan rekan kerja atau teman Anda sehingga Anda semua dapat mengerjakan proyek sekaligus. Yang mempercepat proses analisis secara dramatis.

Apa sekarang?

U.S. Pemerintah Federal telah berjanji untuk merilis lebih banyak perangkat lunak terkait keamanan. Beberapa di antaranya akan sangat teknis, seperti Ghidra, dan beberapa di antaranya akan lebih ramah pengguna, seperti versi Android yang ditingkatkan keamanan.

Semuanya menandai waktu unik dari pemerintahan dan kolaborasi sipil untuk menjaga infrastruktur data kami seaman mungkin.

U.S. Layanan Rahasia - https: // www.Rahasia.GOV/DATA/PRESS/LAPORAN/USSS_FY2013AR.pdf

https: // media.pertahanan.GOV/2012/Apr/27/2000157039/-1/-1/0/120417-f-jm997-405.Jpg

- « Cara menginstal dan menghapus ekstensi chrome

- Langkah -langkah untuk membersihkan komputer atau laptop Anda secara umum »