LFCE Menginstal Layanan Jaringan dan Mengkonfigurasi Startup Otomatis Saat Boot - Bagian 1

- 692

- 138

- Jermaine Mohr

A Linux Foundation Certified Engineer (Lfce) disiapkan untuk menginstal, mengonfigurasi, mengelola, dan memecahkan masalah jaringan dalam sistem Linux, dan bertanggung jawab atas desain dan implementasi arsitektur sistem.

Linux Foundation Certified Engineer - Bagian 1

Linux Foundation Certified Engineer - Bagian 1 Memperkenalkan Program Sertifikasi Linux Foundation.

Dalam seri 12-artikel ini, persiapan berjudul untuk Lfce (Linux Foundation Certified Engineer) Ujian, kami akan mencakup domain dan kompetensi yang diperlukan di Ubuntu, Centos, dan OpenSuse:

Bagian 1: Menginstal Layanan Jaringan dan Mengkonfigurasi Startup Otomatis Saat Boot Bagian 2: Menyiapkan sistem file Linux standar dan mengkonfigurasi server NFSV4 Bagian 3: Cara mengatur sistem file terenkripsi dan menukar ruang menggunakan alat 'cryptsetup' Bagian 4: Mengatur server Apache mandiri dengan hosting virtual berbasis nama dengan SSL Bagian 5: Mengkonfigurasi Squid Proxy Server dengan akses terbatas dan menyiapkan klien untuk menggunakan proxy Bagian 6: Mengkonfigurasi SquidGuard, Mengaktifkan Aturan Konten dan Menganalisis Log Squid Bagian 7: Menyiapkan layanan email (SMTP, IMAP dan IMAPS) dan membatasi akses ke SMTP Bagian 8: Cara mengatur firewall ptables untuk memungkinkan akses jarak jauh ke layanan di linux Bagian 9: Cara Memantau Penggunaan Sistem, Pemadaman dan Masalah Server Linux Bagian 10: Cara mengatur firewall ptables untuk memungkinkan akses jarak jauh ke layanan di linux Bagian 11: Menyiapkan repositori lokal/jaringan untuk menginstal/memperbarui paket Bagian 12: Cara mengaudit kinerja jaringan, keamanan, dan pemecahan masalah di LinuxMenginstal Layanan Jaringan

Ketika datang untuk menyiapkan dan menggunakan segala jenis layanan jaringan, sulit membayangkan skenario bahwa Linux tidak bisa menjadi bagian dari. Pada artikel ini kami akan menunjukkan cara menginstal layanan jaringan berikut di Linux (setiap konfigurasi akan dibahas dalam artikel terpisah yang akan datang):

- Server NFS (Sistem File Jaringan)

- Server Web Apache

- Squid Proxy Server + Squidguard

- Server email (postfix + dovecot), dan

- Ptable

Selain itu, kami ingin memastikan semua layanan tersebut secara otomatis dimulai dengan boot atau sesuai permintaan.

Kita harus mencatat bahwa bahkan ketika Anda dapat menjalankan semua layanan jaringan ini di mesin fisik yang sama atau server pribadi virtual, salah satu yang disebut pertama "aturan“Keamanan jaringan memberi tahu administrator sistem untuk menghindari melakukannya sejauh mungkin. Apa penilaian yang mendukung pernyataan itu? Ini agak sederhana: jika karena alasan tertentu layanan jaringan dikompromikan dalam mesin yang berjalan lebih dari satu dari mereka, itu bisa relatif mudah bagi penyerang untuk mengkompromikan sisanya juga.

Sekarang, jika Anda benar -benar perlu menginstal beberapa layanan jaringan pada mesin yang sama (di lab uji, misalnya), pastikan Anda hanya mengaktifkan yang Anda butuhkan pada saat tertentu, dan menonaktifkannya nanti.

Sebelum kita mulai, kita perlu mengklarifikasi bahwa artikel saat ini (bersama dengan sisanya di LFCS Dan Lfce Seri) difokuskan pada perspektif berbasis kinerja, dan dengan demikian tidak dapat memeriksa setiap detail teoritis tentang topik yang dicakup. Namun, kami akan memperkenalkan setiap topik dengan informasi yang diperlukan sebagai titik awal.

Untuk menggunakan layanan jaringan berikut, Anda perlu menonaktifkan firewall untuk saat ini sampai kita belajar bagaimana mengizinkan lalu lintas yang sesuai melalui firewall.

Harap dicatat bahwa ini BUKAN Direkomendasikan untuk pengaturan produksi, tetapi kami hanya akan melakukannya untuk tujuan pembelajaran.

Dalam instalasi Ubuntu default, firewall tidak boleh aktif. Di OpenSUSE dan Centos, Anda perlu menonaktifkannya secara eksplisit:

# Systemctl Stop firewalld # systemctl Nonaktifkan firewalld atau # atau systemctl mask firewalld

Yang sedang dikatakan, mari kita mulai!

Menginstal server NFSV4

NFS Dalam dirinya sendiri adalah protokol jaringan, yang versi terbarunya adalah NFSV4. Ini adalah versi yang akan kami gunakan di seluruh seri ini.

Server NFS adalah solusi tradisional yang memungkinkan klien Linux jarak jauh untuk memasang sahamnya melalui jaringan dan berinteraksi dengan sistem file tersebut seolah -olah dipasang secara lokal, memungkinkan untuk memusatkan sumber daya penyimpanan untuk jaringan.

Di Centos

# yum update && yum instal nfs-utils

Di Ubuntu

# aptitude update && aptitude instal nfs-kernel-server

Di OpenSuse

# zypper refresh && zypper instal nfsserver

Untuk instruksi yang lebih rinci, baca artikel kami yang memberi tahu cara mengkonfigurasi server dan klien NFS di sistem Linux.

Menginstal Server Web Apache

Itu Apache Server Web adalah implementasi FOSS yang kuat dan andal dari server HTTP. Pada akhir Oktober 2014, Apache Powers 385 juta situs, memberikannya a 37.45% pangsa pasar. Anda dapat menggunakan Apache untuk melayani situs web mandiri atau beberapa host virtual dalam satu mesin.

# yum update && yum instal httpd [on centos] # appitude update && aptitude install apache2 [on ubuntu] # zypper refresh && zypper install apache2 [on openSuse]

Untuk instruksi yang lebih rinci, baca artikel berikut kami yang menunjukkan cara membuat host virtual Apache berbasis IP berbasis IP dan cara mengamankan server web apache apache.

- Apache IP Berbasis dan Hosting Virtual Berbasis Nama

- Tips Pengerasan dan Keamanan Server Web Apache

Memasang cumi -cumi dan squidguard

Cumi-cumi adalah server proxy dan daemon cache web dan, dengan demikian, bertindak sebagai perantara antara beberapa komputer klien dan internet (atau router yang terhubung ke internet), sambil mempercepat permintaan yang sering terjadi dengan caching konten web dan resolusi DNS secara bersamaan. Ini juga dapat digunakan untuk menolak (atau memberikan) akses ke URL tertentu berdasarkan segmen jaringan atau berdasarkan kata kunci terlarang, dan menyimpan file log dari semua koneksi yang dibuat ke dunia luar berdasarkan per pengguna.

Squidguard adalah redirektor yang mengimplementasikan daftar hitam untuk meningkatkan cumi -cumi, dan terintegrasi dengan mulus dengan itu.

# yum update && yum instal squid squidguard [on centos] # appitude update && aptitude install squid3 squidguard [on ubuntu] # zypper refresh && zypper instal squid squidguard [on opensuse]

Menginstal postfix dan dovecot

Postfix adalah agen transportasi surat (MTA). Ini adalah aplikasi yang bertanggung jawab untuk merutekan dan mengirimkan pesan email dari sumber ke server surat tujuan, sedangkan Dovecot adalah server email IMAP dan POP3 yang banyak digunakan yang mengambil pesan dari MTA dan mengirimkannya ke kotak surat pengguna yang tepat yang tepat.

Plugin dovecot untuk beberapa sistem manajemen database relasional juga tersedia.

# yum update && yum instal postfix dovecot [on centos] # appitude update && appitude postfix dovecot-imapd dovecot-pop3d [di ubuntu] # zypper refresh && zypper postfix dovecot [di opensuse]

Tentang ptables

Dalam beberapa kata, a Firewall adalah sumber daya jaringan yang digunakan untuk mengelola akses ke atau dari jaringan pribadi, dan untuk mengarahkan kembali lalu lintas yang masuk dan keluar berdasarkan aturan tertentu.

Ptable adalah alat yang diinstal secara default di Linux dan berfungsi sebagai frontend untuk Modul Kernel NetFilter, yang merupakan yang bertanggung jawab untuk mengimplementasikan firewall untuk melakukan penyaringan / pengalihan paket dan fungsi terjemahan jaringan jaringan.

Karena iptables diinstal di Linux secara default, Anda hanya perlu memastikan itu benar -benar berjalan. Untuk melakukan itu, kita harus memeriksa bahwa modul ptables dimuat:

# lsmod | grep ip_tables

Jika perintah di atas tidak mengembalikan apa pun, itu berarti ip_tables Modul belum dimuat. Dalam hal ini, jalankan perintah berikut untuk memuat modul.

# modprobe -a ip_tables

Baca juga: Panduan Dasar untuk Linux Iptables Firewall

Mengkonfigurasi Layanan Mulai Otomatis Saat Boot

Seperti yang dibahas dalam mengelola proses dan layanan startup sistem - Bagian 7 dari seri 10 -artikel tentang LFCS Sertifikasi, ada beberapa manajer sistem dan layanan yang tersedia di Linux. Apa pun pilihan Anda, Anda perlu tahu cara memulai, berhenti, dan memulai kembali layanan jaringan sesuai permintaan, dan cara memungkinkan mereka untuk secara otomatis memulai boot.

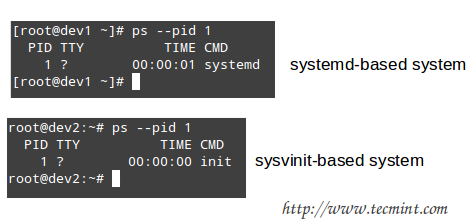

Anda dapat memeriksa apa sistem dan manajer layanan Anda dengan menjalankan perintah berikut:

# ps - -PID 1

Periksa Manajer Layanan Linux

Periksa Manajer Layanan Linux Bergantung pada output dari perintah di atas, Anda akan menggunakan salah satu dari perintah berikut untuk mengonfigurasi apakah setiap layanan harus dimulai secara otomatis pada boot atau tidak:

Pada berbasis systemd

----------- Aktifkan Layanan untuk memulai saat boot ----------- # Systemctl Aktifkan [Layanan]

----------- Mencegah layanan mulai dari boot ----------- # Systemctl Nonaktifkan [Layanan] # Cegah [Layanan] mulai dari boot

Pada berbasis sysvinit

----------- Mulai Layanan di Boot in Runlevels A dan B ----------- # chkconfig-level ab [service] on

----------- Jangan Mulai Layanan di Boot di Runlevels C dan D ----------- # chkconfig-Layanan CD Level Off

Pada berbasis pemula

Pastikan /etc/init/[layanan].conf Skrip ada dan berisi konfigurasi minimal, seperti:

# Kapan Memulai Layanan Mulai pada RunLevel [2345] # Kapan Menghentikan Layanan Hentikan di Runlevel [016] # Secara otomatis restart proses jika crash respawn # Tentukan proses /perintah (tambahkan argumen jika diperlukan) untuk menjalankan exec /absolute /path/to/network/service/biner arg1 arg2

Anda mungkin juga ingin memeriksa Bagian 7 dari seri LFCS (yang baru saja kami sebutkan di awal bagian ini) untuk perintah berguna lainnya untuk mengelola layanan jaringan sesuai permintaan.

Ringkasan

Sekarang Anda harus memiliki semua layanan jaringan yang dijelaskan dalam artikel ini diinstal, dan mungkin berjalan dengan konfigurasi default. Di artikel selanjutnya kita akan mengeksplorasi cara mengonfigurasinya sesuai dengan kebutuhan kita, jadi pastikan untuk tetap disini! Dan jangan ragu untuk membagikan komentar Anda (atau memposting pertanyaan, jika Anda memilikinya) di artikel ini menggunakan formulir di bawah ini.

Tautan referensi

- Tentang LFCE

- Mengapa mendapatkan sertifikasi Linux Foundation?

- Daftar untuk ujian LFCE

- « Cara menginstal pembaruan kernel di ubuntu tanpa me -reboot

- Cara Menginstal dan Mengkonfigurasi Memcached di Ubuntu »