Cara memindai rootkit, backdoors dan eksploitasi menggunakan 'rootkit hunter' di linux

- 4891

- 763

- Karl O'Connell DDS

Teman -teman, jika Anda adalah pembaca tecmint biasa.com Anda akan melihat bahwa ini adalah artikel ketiga kami tentang alat keamanan. Dalam dua artikel kami sebelumnya, kami telah memberi Anda semua panduan tentang cara mengamankan Apache Dan Sistem Linux dari Malware, Dos, Dan Ddos Serangan menggunakan mod_security dan mod_evasive dan LMD (deteksi malware linux).

Sekali lagi kami di sini untuk memperkenalkan alat keamanan baru yang disebut Rkhunter (Hunter Rootkit). Artikel ini akan memandu Anda tentang cara menginstal dan mengonfigurasi Rkh (Hunter Rootkit) dalam sistem Linux menggunakan kode sumber.

Rootkit Hunter - Memindai sistem Linux untuk rootkit, backdoors, dan eksploitasi lokal

Rootkit Hunter - Memindai sistem Linux untuk rootkit, backdoors, dan eksploitasi lokal Apa itu rkhunter?

Rkhunter (Hunter Rootkit) adalah alat pemindai berbasis UNIX/Linux open-source untuk sistem Linux yang dirilis di bawah Gpl yang memindai pintu belakang, rootkit, dan eksploitasi lokal pada sistem Anda.

Ini memindai file tersembunyi, izin yang salah ditetapkan pada binari, string mencurigakan di kernel, dll. Untuk mengetahui lebih lanjut tentang RKHunter dan fitur -fiturnya, kunjungi http: // rkhunter.SourceForge.bersih/.

Instal Pemindai Pemburu Rootkit di Linux Systems

Langkah 1: Mengunduh Rkhunter

Pertama, unduh versi stabil terbaru dari Rkhunter Alat dengan pergi ke http: // rkhunter.SourceForge.bersih/ atau gunakan di bawah ini Wget Perintah untuk mengunduhnya di sistem Anda.

# CD/TMP # wget http: // unduhan.SourceForge.net/proyek/rkhunter/rkhunter/1.4.6/rkhunter-1.4.6.ter.GZ

Langkah 2: Memasang Rkhunter

Setelah Anda mengunduh versi terbaru, jalankan perintah berikut sebagai a akar pengguna untuk menginstalnya.

# tar -xvf rkhunter -1.4.6.ter.GZ # CD RKHUNTER-1.4.6 # ./pemasang.sh -layout default -install

Output sampel

Sistem Pemeriksaan untuk: Rootkit Hunter Installer File: Menemukan Perintah Unduh File Web: WGet Ditemukan Mulai Instalasi: Memeriksa Direktori Instalasi "/USR/LOKAL": Ada dan dapat ditulis. Memeriksa Direktori Instalasi: Direktori/USR/Lokal/Bagikan/DOC/RKHUNTER-1.4.2: Membuat: OK Directory/USR/LOCAL/SHARE/MAN/MAN: ada dan dapat ditulis. Direktori /dll: ada dan dapat ditulis. Direktori/usr/lokal/bin: ada dan dapat ditulis. Direktori/usr/lokal/lib64: ada dan dapat ditulis. Direktori /var /lib: ada dan dapat ditulis. Direktori/usr/local/lib64/rkhunter/skrip: Membuat: OK direktori/var/lib/rkhunter/db: Membuat: OK direktori/var/lib/rkhunter/tmp: membuat: OK direktori/var/lib/rkhunter/db /i18n: Membuat: OK direktori/var/lib/rkhunter/db/tanda tangan: Membuat: ok menginstal check_modules.PL: ok menginstal Filehashsha.PL: ok menginstal stat.PL: ok menginstal readlink.SH: ok menginstal backdoorports.Dat: ok menginstal mirror.DAT: ok menginstal Program_BAD.Dat: ok menginstal SUSPSCAN.Dat: ok menginstal rkhunter.8: OK menginstal Ucapan Terima Kasih: OK menginstal Changelog: Ok menginstal FAQ: OK menginstal Lisensi: OK menginstal ReadMe: OK menginstal File Dukungan Bahasa: OK menginstal CLAMAV Tanda tangan: ok menginstal rkhunter: ok menginstal rkhunter.conf: ok instalasi selesai

Langkah 3: Memperbarui Rkhunter

Jalankan Rkh Updater untuk mengisi properti basis data dengan menjalankan perintah berikut.

#/usr/local/bin/rkhunter -update #/usr/local/bin/rkhunter --propupd

Output sampel

[Rootkit Hunter Versi 1.4.6] Memeriksa File Data RKHunter… Memeriksa Mirror File.DAT [Diperbarui] Memeriksa Program_BAD.DAT [tidak ada pembaruan] Memeriksa file backdoorports.DAT [tidak ada pembaruan] Memeriksa file SUSPSCAN.DAT [tidak ada pembaruan] Memeriksa file i18n/cn [tidak ada pembaruan] Memeriksa file i18n/de [tidak ada pembaruan] Memeriksa file i18n/en [tidak ada pembaruan] Memeriksa file i18n/tr [Tidak ada pembaruan] Memeriksa file i18n/tr.UTF8 [tidak ada pembaruan] Memeriksa file i18n/zh [tidak ada pembaruan] Memeriksa file i18n/zh.UTF8 [tidak ada pembaruan] Memeriksa file i18n/ja [tidak ada pembaruan] File yang dibuat: mencari 177 file, ditemukan 131, hash hilang 1

Langkah 4: Mengatur cronjob dan peringatan email

Buat file yang dipanggil rkhunter.SH di bawah /etc/cron.sehari-hari/, Yang kemudian memindai sistem file Anda setiap hari dan mengirimkan pemberitahuan email ke ID email Anda. Buat file berikut dengan bantuan editor favorit Anda.

# vi /etc /cron.Harian/Rkhunter.SH

Tambahkan baris kode berikut dan ganti "YourservernameHere"Dengan" Anda "Nama server" Dan "[Email dilindungi]"Dengan" Anda "ID Email“.

#!/bin/sh (/usr/local/bin/rkhunter --versioncheck/usr/local/bin/rkhunter-update/usr/local/bin/rkhunter-cronjob--report-warnings-only) | /bin/mail -s 'rkhunter daily run (PutyourservernameHere) ' [Email dilindungi]

Setel izin menjalankan pada file.

# chmod 755 /etc /cron.Harian/Rkhunter.SH

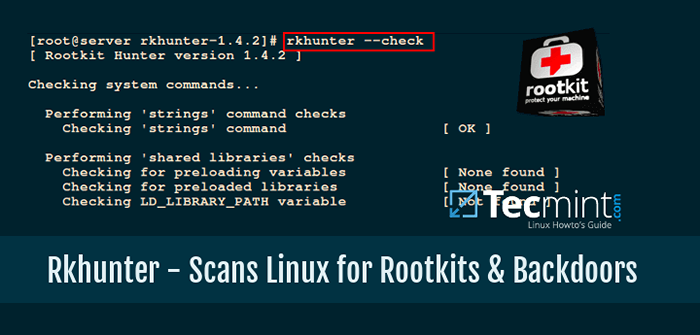

Langkah 5: Pemindaian dan Penggunaan Manual

Untuk memindai seluruh sistem file, jalankan Rkhunter Sebagai pengguna root.

# rkhunter --Check

Output sampel

[Rootkit Hunter Versi 1.4.6] Memeriksa Perintah Sistem ... Melakukan Perintah 'String' Pemeriksaan Perintah Memeriksa Perintah 'String' [OK] Melakukan Perpustakaan Bersama 'Pemeriksaan Pemeriksaan untuk Variabel Preloading [Tidak Ada Yang Ditemukan] Memeriksa Perpustakaan yang Dimuat sebelumnya [tidak ada yang ditemukan] Memeriksa LD_LIBRARY_PATH Variabel [tidak ditemukan] Performing] Performing] Properti File Pemeriksaan Pemeriksaan untuk Prasyarat [OK]/usr/local/bin/rkhunter [ok]/usr/sbin/adduser [ok]/usr/sbin/chkconfig [ok]/usr/sbin/chroot [ok]/usr/ SBIN/DEPMOD [OK]/usr/sbin/fsck [ok]/usr/sbin/fuser [ok]/usr/sbin/groupadd [ok]/usr/sbin/groupdel [ok]/usr/sbin/groupmod [ok ]/usr/sbin/grpck [ok]/usr/sbin/ifconfig [ok]/usr/sbin/ifdown [peringatan]/usr/sbin/ifup [peringatan]/usr/sbin/init [ok]/usr/sbin /insmod [OK]/usr/sbin/ip [ok]/usr/sbin/lsmod [ok]/usr/sbin/lsof [ok]/usr/sbin/modinfo [ok]/usr/sbin/modprobe [ok] /usr/sbin/nologin [ok]/usr/sbin/pwck [ok]/usr/sbin/rmmod [ok]/usr/sbin/rute [ok]/usr/sbin/rsyslogd [ok]/usr/sbin/runlevel [ok]/usr/sbin/ sesestatus [ok]/usr/sbin/sshd [ok]/usr/sbin/sulogin [ok]/usr/sbin/sysctl [ok]/usr/sbin/tcpd [ok]/usr/sbin/useradd [ok]/ usr/sbin/userdel [ok]/usr/sbin/usermod [ok] ... [tekan untuk melanjutkan] memeriksa rootkit ... melakukan pemeriksaan file dan direktori rootkit yang diketahui 55808 Trojan -Varian a [tidak ditemukan] cacing adm [tidak ditemukan] ajakit rootkit [tidak ditemukan] Adore rootkit [tidak ditemukan] kit APA [tidak ditemukan] ... [tekan untuk melanjutkan] melakukan pemeriksaan rootkit tambahan Suckit Rookit Pemeriksaan Tambahan [OK] Memeriksa Kemungkinan untuk Kemungkinan File dan direktori rootkit [tidak ada yang ditemukan] memeriksa kemungkinan string rootkit [tidak ada yang ditemukan] ... [tekan untuk melanjutkan] Memeriksa jaringan ... melakukan pemeriksaan pada port jaringan yang memeriksa port backdoor [tidak ada yang ditemukan] ... melakukan pemeriksaan file konfigurasi sistem memeriksa untuk file File Konfigurasi SSH [Ditemukan] Memeriksa Jika Akses Root SSH Diizinkan [PERINGATAN] Memeriksa Jika SSH Protocol V1 Diizinkan [PERINGATAN] Memeriksa Daemon Pencatatan Sistem yang Berjalan [Ditemukan] Memeriksa file konfigurasi logging sistem [Ditemukan] Memeriksa apakah Syslog Remote Logging diperbolehkan [tidak diizinkan] ... ringkasan pemeriksaan sistem ====================== FileProperti Pemeriksaan… File Diperiksa: 137 File Tersangka: 6 Pemeriksaan Rootkit… Rootkits Diperiksa: 383 Kemungkinan Rootkit: 0 Pemeriksaan Aplikasi… Aplikasi Diperiksa: 5 Aplikasi Tersangka: 2 Pemeriksaan Sistem Mengambil: 5 menit dan 38 detik Semua hasil telah ditulis ke dalam File log:/var/log/rkhunter.log satu atau lebih peringatan telah ditemukan saat memeriksa sistem. Silakan periksa file log (/var/log/rkhunter.catatan)

Perintah di atas menghasilkan file log di bawah /var/log/rkhunter.catatan dengan hasil cek yang dibuat oleh Rkhunter.

# kucing/var/log/rkhunter.catatan

Output sampel

[11:21:04] Menjalankan Rootkit Hunter Versi 1.4.6 On Tecmint [11:21:04] [11:21:04] Info: Tanggal mulai adalah Senin 21 Des 11:21:04 AM IST 2020 [11:21:04] [11:21:04] Memeriksa File Konfigurasi dan opsi baris perintah ... [11:21:04] Info: Sistem operasi yang terdeteksi adalah 'Linux' [11:21:04] Info: Ditemukan Nama O/S: Fedora Release 33 (Tiga Puluh Tiga) [11:21:04 ] Info: baris perintah adalah/usr/lokal/bin/rkhunter -check [11:21:04] Info: Lingkungan shell adalah/bin/bash; Rkhunter menggunakan Bash [11:21:04] Info: Menggunakan file konfigurasi '/etc/rkhunter.Conf '[11:21:04] Info: Direktori Instalasi adalah'/usr/lokal '[11:21:04] Info: Menggunakan bahasa' en '[11:21:04] Info: menggunakan'/var/lib/ rkhunter/db 'sebagai direktori database [11:21:04] Info: menggunakan'/usr/local/lib64/rkhunter/skrip 'sebagai direktori skrip dukungan [11:21:04] Info: menggunakan'/usr/local /SBIN/USR/LOCAL/BIN/USR/SBIN/USR/BIN/BIN/SBIN/USR/LIBEXEC/USR/LOCAL/LIBEXEC 'sebagai direktori perintah [11:21:04] Info: menggunakan'/var/lib /rkhunter/tmp 'sebagai direktori sementara [11:21:04] Info: tidak ada alamat surat-peringatan yang dikonfigurasi [11:21:04] Info: x akan secara otomatis terdeteksi [11:21:04] Info: Ditemukan Perintah 'Basename':/usr/bin/Basename [11:21:04] Info: Menemukan perintah 'diff':/usr/bin/diff [11:21:04] Info: Menemukan perintah 'dirname': /usr/bin/dirname [11:21:04] Info: Menemukan perintah 'file':/usr/bin/file [11:21:04] Info: Menemukan perintah 'temukan':/usr/bin/find/find [11:21:04] Info: Menemukan perintah 'ifconfig':/usr/sbin/ifconfig [11:21:04] Info: Menemukan perintah 'IP':/usr/sbin/ip [11:21:04] Info: Menemukan Perintah 'IPCS':/usr/bin/ipcs [11:21:04] Info: Menemukan perintah 'ldd':/usr/bin/ldd [11:21:04] Info: Menemukan perintah 'lsattr':/ usr/bin/lsattr…

Untuk informasi dan opsi lebih lanjut, silakan jalankan perintah berikut.

# rkhunter --help

Jika Anda menyukai artikel ini, maka berbagi adalah cara yang tepat untuk mengucapkan terima kasih.

- « Instal Klien Email 'Thunderbird' terbaru di Sistem Linux

- Cara memigrasikan instalasi Centos 8 ke aliran Centos »