Cara menginstal debian pada wadah Luks yang ada

- 3860

- 1016

- Simon Cormier

LUKS (Pengaturan Kunci Terpadu Linux) adalah metode enkripsi standar de-facto yang digunakan pada sistem berbasis Linux. Sementara penginstal Debian sangat mampu membuat wadah Luks, ia tidak memiliki kemampuan untuk mengenali dan karenanya menggunakan kembali yang sudah ada. Dalam artikel ini kita melihat bagaimana kita dapat menjelaskan masalah ini dengan menggunakan penginstal "DVD1", dan menjalankannya dalam mode "Lanjutan".

Dalam tutorial ini Anda akan belajar:

- Cara menginstal debian di "mode lanjutan"

- Cara memuat modul tambahan penginstal yang diperlukan untuk membuka kunci perangkat LUKS yang ada

- Cara melakukan instalasi pada wadah Luks yang ada

- Cara menambahkan entri dalam file crypttab dari sistem yang baru diinstal dan meregenerasi initramfs -nya

Cara menginstal debian pada wadah Luks yang ada

Cara menginstal debian pada wadah Luks yang ada Persyaratan dan konvensi perangkat lunak yang digunakan

| Kategori | Persyaratan, konvensi atau versi perangkat lunak yang digunakan |

|---|---|

| Sistem | Debian |

| Perangkat lunak | Tidak ada perangkat lunak khusus yang dibutuhkan |

| Lainnya | Penginstal DVD Debian |

| Konvensi | # - mensyaratkan Linux -Commands untuk dieksekusi dengan hak istimewa root baik secara langsung sebagai pengguna root atau dengan menggunakan sudo memerintah$-mensyaratkan Linux-Commands untuk dieksekusi sebagai pengguna reguler yang tidak istimewa |

Masalahnya: Menggunakan kembali wadah Luks yang ada

Seperti yang telah kami katakan, penginstal Debian sangat mampu membuat dan memasang distribusi pada wadah LUKS (satu pengaturan khas adalah LVM pada Luks), namun saat ini tidak dapat mengenali dan membuka yang sudah ada

satu; Mengapa kami membutuhkan fitur ini? Misalkan, misalnya, kita sudah membuat wadah LUKS secara manual, dengan beberapa pengaturan enkripsi yang tidak dapat disesuaikan dari pemasang distribusi, atau bayangkan kita memiliki beberapa volume logis di dalam wadah yang tidak ingin kita hancurkan (mungkin itu berisi beberapa data); Dengan menggunakan prosedur standar penginstal, kami akan dipaksa untuk membuat wadah Luks baru, dan untuk menghancurkan yang sudah ada. Dalam tutorial ini kita akan melihat bagaimana, dengan beberapa langkah tambahan, kita bisa mengatasi masalah ini.

Mengunduh penginstal DVD

Untuk dapat melakukan tindakan yang dijelaskan dalam tutorial ini kita harus mengunduh dan menggunakan penginstal DVD Debian, karena berisi beberapa perpustakaan yang tidak tersedia di Netinstall Versi: kapan. Untuk mengunduh gambar instalasi melalui torrent, kami dapat menggunakan salah satu tautan di bawah ini, tergantung pada arsitektur mesin kami:

- 64-bit

- 32-bit

Dari tautan di atas, kami dapat mengunduh file torrent yang dapat kami gunakan untuk mendapatkan gambar penginstal. Yang harus kami unduh adalah Dvd1 mengajukan. Untuk mendapatkan ISO instalasi, kita harus menggunakan klien torrent sebagai Penularan. Setelah gambar diunduh, kami dapat memverifikasi itu memverifikasi dengan mengunduh yang sesuai Sha256sum Dan Sha256sum.tanda File dan ikuti tutorial ini tentang cara memverifikasi integritas gambar ISO distribusi Linux. Saat siap, kita dapat menulis gambar pada dukungan yang dapat digunakan sebagai perangkat boot: baik A (DVD atau USB), dan boot mesin kami darinya.

Menggunakan mode instalasi lanjutan

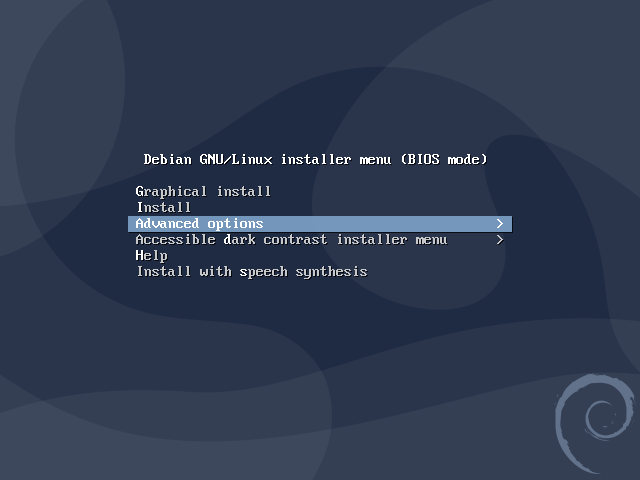

Saat kami mem -boot mesin menggunakan perangkat yang kami siapkan, kami harus memvisualisasikan yang berikut ini syslinux menu:

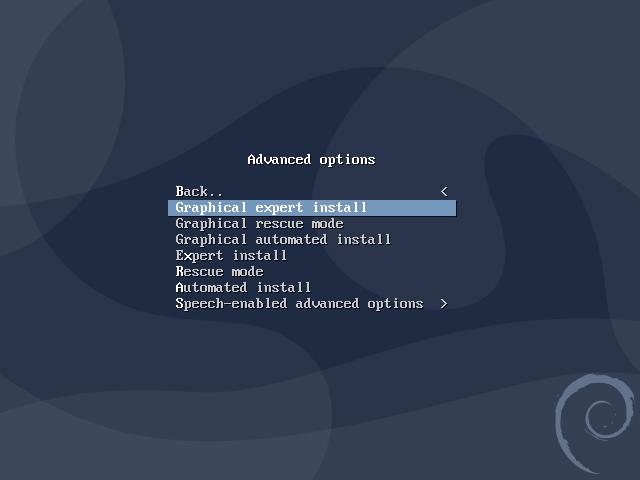

Kami memilih Opsi lanjutan masuk, dan kemudian Instalasi ahli grafis (atau Pemasangan ahli Jika kami ingin menggunakan penginstal berbasis NCURES, yang menggunakan lebih sedikit sumber daya):

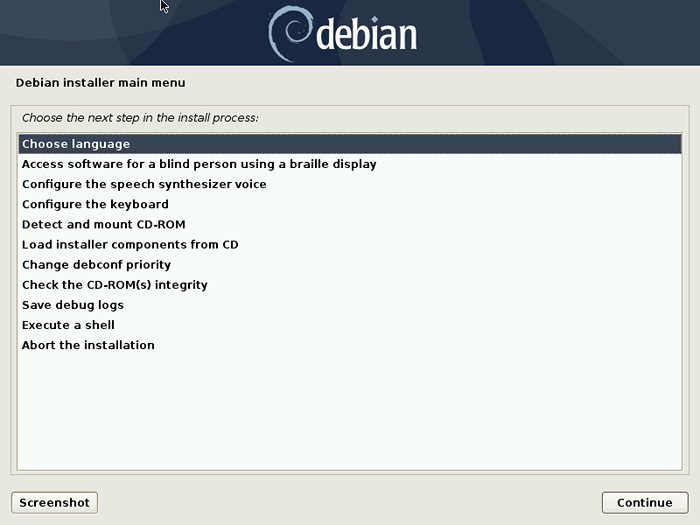

Setelah kami memilih dan mengonfirmasi entri menu, penginstal akan dimulai dan kami akan memvisualisasikan daftar langkah instalasi:

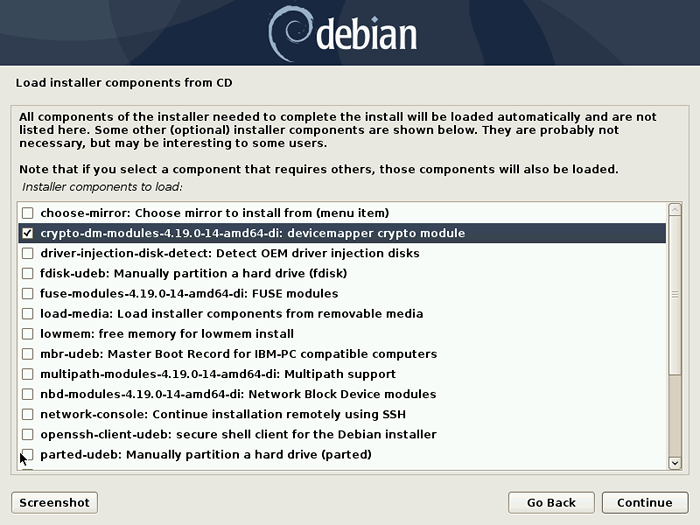

Kami mengikuti langkah instalasi sampai kami tiba di Muat komponen penginstal dari CD satu. Di sini kami memiliki perubahan untuk memilih pustaka tambahan yang harus dimuat oleh penginstal. Minimum yang ingin kami pilih dari daftar adalah Modul Crypto-DM Dan mode penyelamatan (Gulir ke bawah daftar untuk melihatnya):

Membuka kunci wadah Luks yang ada secara manual dan mempartisi disk

Pada titik ini kita dapat melanjutkan seperti biasa sampai kita tiba di Mendeteksi disk melangkah. Sebelum kita melakukan langkah ini, kita perlu beralih ke a Tty dan buka wadah Luks yang ada dari baris perintah. Untuk melakukan ini, kita bisa menekan CTRL+ALT+F3 Kombinasi Kunci dan Tekan Memasuki untuk mendapatkan prompt. Dari prompt kami membuka perangkat LUKS dengan meluncurkan perintah berikut:

# cryptsetup luksopen /dev /vda5 cryptdevice masukkan sandi untuk /dev /vda5:

Dalam hal ini perangkat LUKS sebelumnya diatur pada /dev/vda5 Partisi, tentu saja Anda harus menyesuaikan ini dengan kebutuhan Anda. Kami akan diminta untuk memasukkan passhprase untuk wadah untuk membukanya. Nama mapper perangkat yang kami gunakan di sini (CryptDevice) adalah apa yang perlu kami gunakan nanti di /etc/crypttab mengajukan.

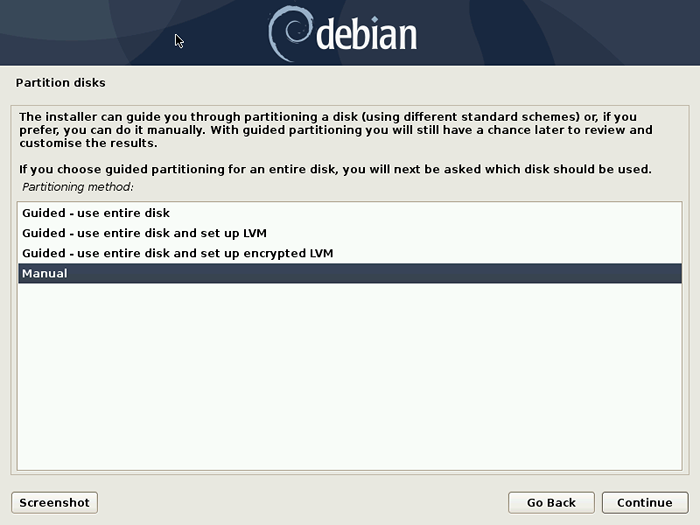

Setelah langkah ini dilakukan, kami dapat beralih kembali ke penginstal (Ctrl+Alt+F5) dan lanjutkan dengan Mendeteksi disk dan kemudian dengan Disk partisi Langkah. Dalam Disk partisi Menu Kami memilih entri "manual":

Perangkat Luks yang tidak terkunci dan volume logis yang terkandung di dalamnya akan muncul dalam daftar partisi yang tersedia, siap digunakan sebagai target untuk pengaturan sistem kami. Setelah kami siap, kami dapat melanjutkan pemasangan sampai kami tiba di Selesaikan instalasi melangkah. Sebelum melakukannya, kita perlu membuat entri di sistem yang baru diinstal crypttab Untuk perangkat LUKS, karena tidak dibuat secara default, dan menciptakan kembali sistem initramfs untuk membuat perubahan efektif.

Membuat entri di /etc /crypttab dan menciptakan kembali initramfs

Mari kita beralih kembali ke Tty Kami menggunakan sebelumnya (CTRL+ALT+F3). Apa yang perlu kita lakukan sekarang, adalah secara manual menambahkan entri di /etc/crypttab file sistem yang baru diinstal untuk perangkat LUKS. Untuk melakukan itu, kita harus memasang partisi root dari sistem baru di suatu tempat (mari kita gunakan /mnt direktori) dan memasang beberapa sistem pseudo-files yang memberikan informasi penting tentang direktori yang sesuai di dalamnya. Dalam kasus kami, sistem file root ada di /dev/debian-vg/root Volume logis:

# mount /dev /debian-vg /root /mnt # mount /dev /mnt /dev # mount /sys /mnt /sys # mount /proc /mnt /proc

Karena dalam hal ini kami memiliki partisi boot terpisah (/dev/vda1), kita juga perlu memasangnya /mnt/boot:

# mount /dev /vda1 /mnt /boot

Pada titik ini kita harus chroot ke dalam sistem yang diinstal:

# chroot /mnt

Akhirnya, kita bisa membuka /etc/crypttab file dengan salah satu editor teks yang tersedia, (vi Misalnya), dan tambahkan entri berikut:

cryptdevice /dev /vda5 tidak ada luks

Elemen pertama dalam baris di atas adalah nama perangkat mapper yang kami gunakan di atas ketika kami membuka kunci wadah Luks secara manual; Ini akan digunakan setiap kali wadah dibuka selama boot sistem.

Elemen kedua adalah partisi yang digunakan sebagai perangkat LUKS (dalam hal ini kami merujuknya berdasarkan jalur (/dev/vda5), tetapi ide yang lebih baik adalah merujuknya melalui UUID).

Elemen ketiga adalah lokasi file kunci yang digunakan untuk membuka wadah: di sini kami menempatkan tidak ada Karena kami tidak menggunakannya (ikuti tutorial kami tentang cara menggunakan file sebagai kunci perangkat LUKS jika Anda ingin tahu cara mencapai pengaturan semacam ini).

Elemen terakhir dalam baris host opsi yang harus digunakan untuk perangkat terenkripsi: di sini kami hanya menggunakan Luks untuk menentukan bahwa perangkat adalah wadah Luks.

Setelah kami memperbarui /etc/crypttab file, kami dapat melanjutkan lebih lanjut dan meregenerasi initramfs. Pada distribusi yang berbasis di Debian dan Debian, untuk melakukan tindakan ini, kami menggunakan pembaruan-initramfs memerintah:

# update -initramfs -k all -c

Di sini kami menggunakan -C opsi untuk menginstruksikan perintah untuk membuat initramf baru alih -alih memperbarui yang sudah ada, dan -k untuk menentukan kernel apa initramfs harus dibuat. Dalam hal ini kami lulus semua Sebagai argumen, jadi satu untuk setiap kernel yang ada akan dihasilkan.

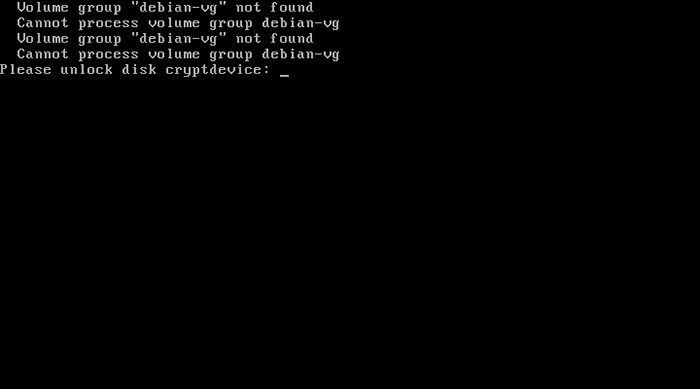

Setelah initramfs dihasilkan, kami beralih kembali ke penginstal (Ctrl+Alt+F5) dan lanjutkan dengan langkah terakhir: Selesaikan instalasi. Saat instalasi kami akan diminta reboot untuk mengakses sistem yang baru diinstal. Jika semuanya berjalan seperti yang diharapkan, selama boot sistem, kita harus diminta untuk memasukkan frasa sandi untuk membuka kunci wadah Luks:

Kesimpulan

Dalam tutorial ini kami belajar cara menjelaskan batasan pemasang Debian yang tidak mampu mengenali dan membuka wadah Luks yang ada untuk melakukan instalasi sistem di dalamnya. Kami belajar cara menggunakan penginstal dalam "Mode Lanjutan" untuk dapat memuat beberapa modul tambahan yang memungkinkan kami untuk membuka kunci wadah secara manual dengan beralih ke TTY. Setelah wadah dibuka, ia dikenali dengan benar oleh pemasang dan dapat digunakan tanpa masalah. Satu -satunya bagian rumit dari pengaturan ini adalah bahwa kita harus ingat untuk membuat entri untuk wadah di sistem yang baru diinstal crypttab file, dan perbarui initramfs -nya.

Tutorial Linux Terkait:

- Hal -hal yang harus diinstal pada ubuntu 20.04

- Cara menemukan file besar di Linux

- Cara menggunakan file sebagai kunci perangkat luks

- Hal -hal yang harus dilakukan setelah menginstal ubuntu 20.04 FOSSA FOSSA Linux

- Enkripsi disk penuh dengan Veracrypt di Ubuntu Linux

- Pengantar Otomatisasi Linux, Alat dan Teknik

- Cara membuka kunci volume luks saat boot di raspberry pi os

- Hal -hal yang harus diinstal pada Ubuntu 22.04

- Cara menggunakan luks dengan header terpisah

- Mint 20: Lebih baik dari Ubuntu dan Microsoft Windows?