Cara Memeriksa dan Menambal Kerentanan CPU Meltdown Di Linux

- 3688

- 234

- Simon Cormier

Kehancuran adalah kerentanan keamanan tingkat chip yang merusak isolasi paling mendasar antara program pengguna dan sistem operasi. Ini memungkinkan program untuk mengakses area memori pribadi kernel dan program operasi lainnya, dan mungkin mencuri data sensitif, seperti kata sandi, crypto-keys dan rahasia lainnya.

Momok adalah cacat keamanan tingkat chip yang merusak isolasi antara berbagai program. Ini memungkinkan peretas untuk menipu program bebas kesalahan agar membocorkan data sensitif mereka.

Kelemahan ini mempengaruhi perangkat seluler, komputer pribadi, dan sistem cloud; Bergantung pada infrastruktur penyedia cloud, dimungkinkan untuk mengakses/mencuri data dari pelanggan lain.

Kami menemukan skrip shell yang berguna yang memindai sistem Linux Anda untuk memverifikasi apakah kernel Anda memiliki mitigasi yang benar yang diketahui di tempat Kehancuran Dan Momok serangan.

spectre-meltdown-checker adalah skrip shell sederhana untuk memeriksa apakah sistem Linux Anda rentan terhadap 3 "eksekusi spekulatif" Cves (Kerentanan dan paparan umum) yang dipublikasikan awal tahun ini. Setelah Anda menjalankannya, itu akan memeriksa kernel Anda saat ini.

Secara opsional, jika Anda telah menginstal banyak kernel dan Anda ingin memeriksa kernel yang tidak Anda jalankan, Anda dapat menentukan gambar kernel pada baris perintah.

Ini akan secara signifikan mencoba mendeteksi mitigasi, termasuk patch non-vanilla yang di-backport, tidak mempertimbangkan nomor versi kernel yang diiklankan pada sistem. Perhatikan bahwa Anda harus meluncurkan skrip ini dengan hak istimewa root untuk mendapatkan informasi yang akurat, menggunakan perintah sudo.

$ git clone https: // github.com/speed47/spectre-meltdown-checker.git $ cd spectre-meltdown-checker/ $ sudo ./spectre-meltdown-checker.SH

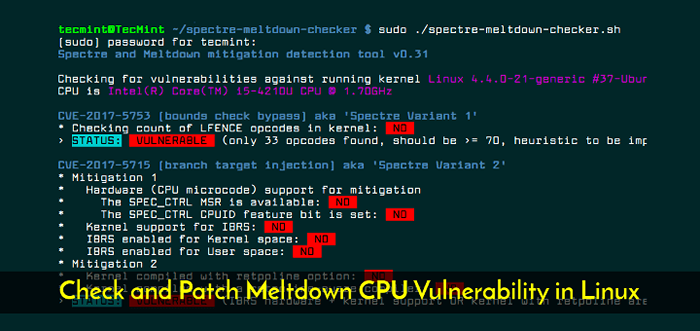

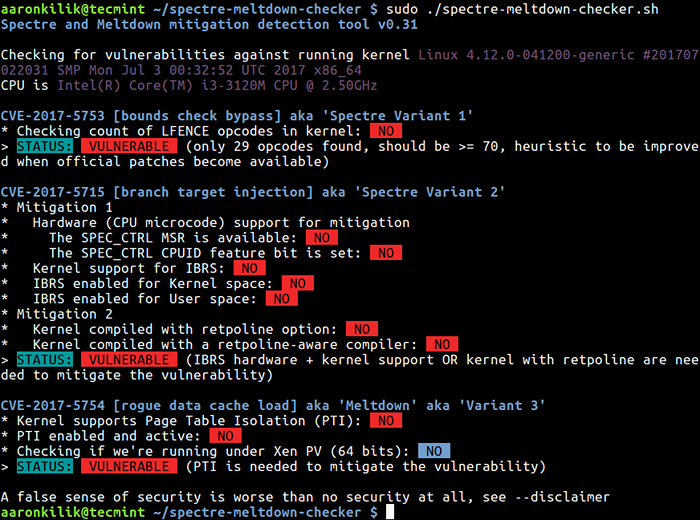

Periksa kerentanan kehancuran dan momok

Periksa kerentanan kehancuran dan momok Dari hasil pemindaian di atas, kernel uji kami rentan terhadap 3 cves. Selain itu, berikut adalah beberapa poin penting yang perlu diperhatikan tentang bug prosesor ini:

- Jika sistem Anda memiliki prosesor yang rentan dan menjalankan kernel yang tidak ditambatkan, tidak aman untuk bekerja dengan informasi sensitif tanpa kemungkinan membocorkan informasi.

- Untungnya, ada tambalan perangkat lunak terhadap kehancuran dan Spectre, dengan detail yang disediakan di Beranda Penelitian Meltdown dan Specter.

Kernel Linux terbaru telah didesain ulang untuk menundukkan bug keamanan prosesor ini. Oleh karena itu perbarui versi kernel Anda dan menyalakan ulang server untuk menerapkan pembaruan seperti yang ditunjukkan.

$ sudo yum update [pada centos/rhel] $ sudo dnf update [on fedora] $ sudo apt -get update [on debian/ubuntu] # pacman -syu [di arch linux]

Setelah reboot pastikan untuk memindai lagi spectre-meltdown-checker.SH naskah.

Anda dapat menemukan ringkasan CVE dari repositori GitHub spectre-weltdown-checker GitHub.

- « Cara Mengontrol Layanan SystemD di Server Linux Jarak Jauh

- Amplify - Pemantauan Nginx menjadi mudah »