Cara memblokir lalu lintas spam referer dengan server web apache

- 1753

- 362

- Luis Baumbach

Dalam konfigurasi ini Anda akan mempelajari apa itu lalu lintas spam referer, bagaimana hasilnya dan yang paling penting bagaimana memblokir spam referer di server web Linux Apache.

Apa itu spam referer?

Referensi spam adalah gangguan lain yang diciptakan oleh spammer yang menyebabkan admin sistem, pemasar atau pemilik situs yang tidak sadar untuk secara tidak sengaja mengunjungi atau menautkan kembali ke situs spammer melalui akses publik atau log referer di situs web korban sebuah korban. Akibatnya ini dapat menyebabkan peringkat mesin pencari yang lebih rendah, serta untuk menguras sumber daya server Anda.

Karena Anda sedang membaca artikel ini, kemungkinan Anda sudah melihat lalu lintas rujukan yang aneh mengenai server Anda saat mengikuti tautan yang Anda tarik di situs web yang sama sekali tidak terkait.

Bagaimana itu bekerja

Semua hit yang dihasilkan menggunakan teknik spam referensi bukan pengunjung asli tetapi mereka adalah hasil dari skrip otomatis yang membuat permintaan HTTP sementara dengan sengaja mengubah header HTTP dengan rujukan spam yang akan menyebabkan server server web mencatatnya sebagai asli. Di bawah ini Anda dapat menemukan sampel log akses Apache:

10.1.1.8 - - [10/Mar/2015: 11: 56: 55 +1100] "get/http/1.1 "200 10543" http: // contoh.com/"" mozilla/5.0 (x11; Linux x86_64) AppleWebKit/537.36 (khtml, seperti tokek) chrome/40.0.2214.111 Safari/537.36 "

Dari atas kita dapat membaca itu beberapa bentuk pengguna 10.1.1.8 Menggunakan browser chrome mengunjungi halaman root dari server web kami, dari mana tautan referer berasal contoh.com domain. Entri log seperti itu dapat dihasilkan oleh siapa saja dengan akses ke alat yang tepat. Mari kita gunakan keriting Perintah untuk menghasilkan rujukan palsu dari mydomain.lokal:

$ curl -s -e mydomain.http lokal: // mysite.lokal> /dev /null

Sekarang, ketika kita memeriksa log Apache, kita dapat menemukan entri berikut:

10.1.1.8 - - [10/Mar/2015: 12: 26: 20 +1100] "get/http/1.1 "200 433" http: // mydomain.Lokal "" Curl/7.32.0 "

Selain itu, dengan menggunakan keriting Perintah Kami juga dapat mengubah jenis agen:

$ curl -a "mozilla/5.0 (x11; Linux x86_64) AppleWebKit/537.36 (khtml, seperti tokek) chrome/40.0.2214.111 Safari/537.36 "-s -e http: // mydomain.http lokal: // mysite.lokal> /dev /null

Yang akan menghasilkan server web Anda untuk log:

10.1.1.8 - - [10/Mar/2015: 12: 31: 17 +1100] "get/http/1.1 "200 433" http: // mydomain.Lokal "" Mozilla/5.0 (x11; Linux x86_64) AppleWebKit/537.36 (khtml, seperti tokek) chrome/40.0.2214.111 Safari/537.36 "

Di atas adalah spam referensi dan dapat membodohi alat statistik web Anda seperti Google Analytics serta menguras sumber daya server Anda.

Cara memblokir spam referer

Apa yang ingin kami capai di sini adalah dengan sekadar memblokir lalu lintas dari rujukan yang mencurigakan. Misalnya, kami akan memblokir lalu lintas apa pun contoh.com domain rujukan serta untuk memblokir lalu lintas apa pun dari tautan rujukan yang berisi kata kunci spam Di mana saja di URL.

Untuk ini kita akan membutuhkan Apache menulis kembali modul yang akan diaktifkan. Untuk melihat apakah menulis kembali Modul diaktifkan di server Anda Enter:

# apache2ctl -m | Grep RERITE RE REWRITE_MODULE (dibagikan) Sintaks OK

Jika Anda tidak melihat output menulis kembali Modul tidak diaktifkan. Untuk mengaktifkan RERITE MODUL RUN:

# A2ENMOD Menulis ulang modul yang memungkinkan ditulis ulang. Untuk mengaktifkan konfigurasi baru, Anda harus menjalankan: layanan apache2 restart # service apache2 restart […] restart server web: apache2apache2: . Oke

Selanjutnya, ubah host virtual AndaAlloverride Pengaturan. Misalnya:

Dari: Indeks Opsi Ikuti Symlinks Multiviews AllowOverride Tidak Ada Pesanan Izinkan, Deny Izinkan Dari Semua ke: Indeks Opsi Mengikuti Multiviews Multiviews AlloVerride Semua Pesanan, Deny Izinkan dari Semua

Setelah Anda membuat perubahan di atas, restart server web Anda:

# layanan apache2 restart

Pada tahap ini kami akan memiliki dua opsi tentang cara menggunakan penulisan ulang kami untuk memblokir spam referensi.

Opsi pertama adalah memasukkan pernyataan penulisan ulang kami ke dalam file konfigurasi situs kami. Pendekatan ini direkomendasikan karena tidak memberi banyak tekanan pada sumber daya server karena semua pernyataan penulisan ulang dibaca hanya sekali selama urutan start up apache. Untuk melakukan ini masukkan baris penulisan ulang berikut ke dalam file konfigurasi situs Anda:

Indeks Opsi Ikuti Symlinks Multiviews AllowOverride Tidak Ada Pesanan Izinkan, tolak Izinkan dari semua penulisan ulang di Contoh REWRITECOND %http_referer.com |.*Spam [NC] REWRITERULE .* - [F]

Setelah Anda melakukan perubahan di atas, restart server web Apache Anda. Kerugian dari konfigurasi di atas adalah bahwa Anda harus memiliki akses root ke server. Jika Anda tidak memiliki akses administratif server yang Anda miliki tentang opsi untuk dimasukkan .htaccess File ke direktori root situs web Anda dengan konten berikut:

REWRITEEngine di REWRITECOND %http_referer Contoh.com |.*Spam [NC] REWRITERULE .* - [F]

Kerugian dari hal di atas .Metode htaccess adalah bahwa ia dapat secara signifikan mengurangi kinerja server web Anda sebagai .htaccess file perlu dibaca setiap kali permintaan http dibuat.

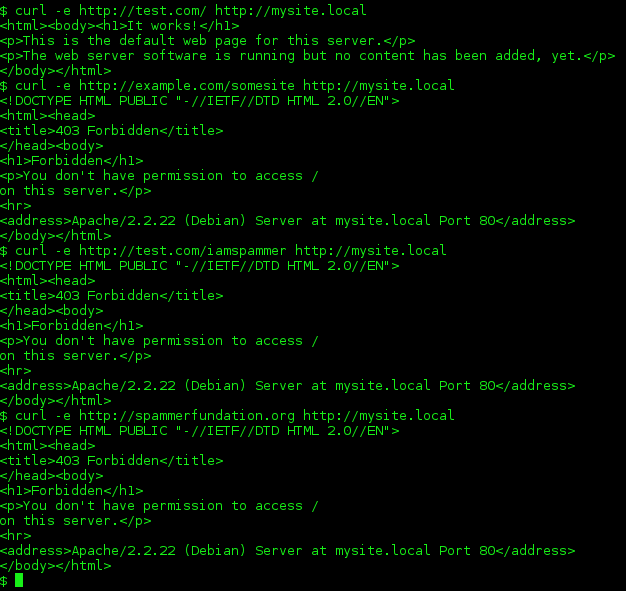

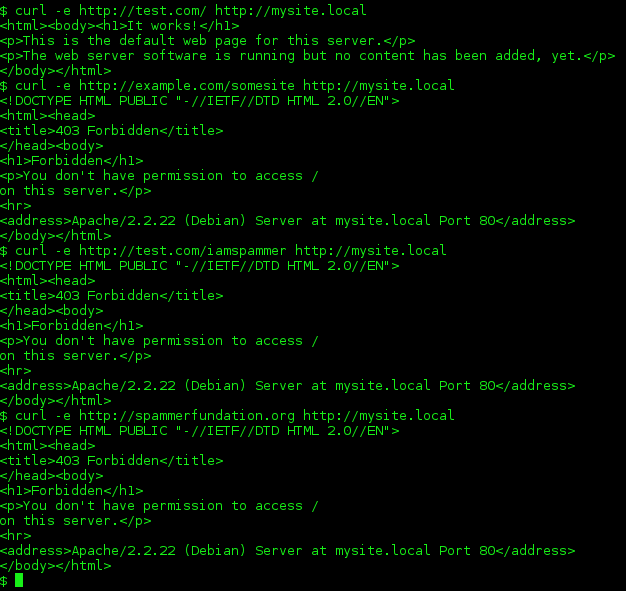

Dengan satu atau lain cara server Anda sekarang harus menolak lalu lintas dari referensi contoh.com atau jika URL referer berisi kata kunci spam. Untuk menguji kebenaran atau filter spam referer Anda keriting Perintah saat memalsukan sumber rujukan. Permintaan Anda sekarang harus menghasilkan akses terlarang (kesalahan Apache 403) yang disebabkan oleh .* - [F] Penulisan ulang.

Tutorial Linux Terkait:

- Pengantar Mesin Penyimpanan MySQL

- Linux Apache Log Analyzer

- Ubuntu 20.04 WordPress dengan Instalasi Apache

- Hal -hal yang harus diinstal pada ubuntu 20.04

- Cara mengelola dan memecahkan masalah log Kubernetes

- Cara Mengatur Linux Apache Mysql Python Server

- Sistem Linux Hung? Cara melarikan diri ke baris perintah dan…

- Panduan Pemecahan Masalah Umum GNU/Linux untuk Pemula

- Hal -hal yang harus dilakukan setelah menginstal ubuntu 20.04 FOSSA FOSSA Linux

- Penggunaan dan contoh perintah jurnalctl di linux

- « Cara memasukkan baris ke awal file di linux

- Cara mengonversi antara bilangan biner dan desimal menggunakan perl »