Cara mengaudit proses linux menggunakan 'autrace' di centos/rhel

- 3353

- 243

- Miss Angelo Toy

Artikel ini adalah seri berkelanjutan kami di Audit Linux, dalam tiga artikel terakhir kami, kami telah menjelaskan cara mengaudit sistem Linux (Centos Dan RHEL), Log AuditD kueri menggunakan ausearch dan menghasilkan laporan menggunakan utilitas aureport.

Dalam artikel ini, kami akan menjelaskan cara mengaudit proses yang diberikan menggunakan Autrace utilitas, di mana kami akan menganalisis suatu proses dengan melacak sistem panggilan yang dibuat suatu proses.

Baca juga: Cara melacak eksekusi perintah dalam skrip shell dengan penelusuran shell

Apa itu Autrace?

Autrace adalah utilitas baris perintah yang menjalankan program sampai keluar, sama seperti strace; Ini menambahkan aturan audit untuk melacak proses dan menyimpan informasi audit di /var/www/audit/audit.catatan mengajukan. Agar berfungsi (i.E sebelum menjalankan program yang dipilih), Anda harus terlebih dahulu menghapus semua aturan audit yang ada.

Sintaks untuk menggunakan Autrace ditunjukkan di bawah ini, dan hanya menerima satu opsi, -R yang membatasi syscall yang dikumpulkan untuk yang diperlukan untuk menilai penggunaan sumber daya dari proses:

# AUTRACE -R Program Program -Args

Perhatian: Dalam Autrace Halaman manusia, sintaks sebagai berikut, yang sebenarnya merupakan kesalahan dokumentasi. Karena menggunakan formulir ini, program yang Anda jalankan akan menganggap Anda menggunakan salah satu opsi internalnya sehingga menghasilkan kesalahan atau melakukan tindakan default yang diaktifkan oleh opsi tersebut.

# Program Autrace -R Program -Args

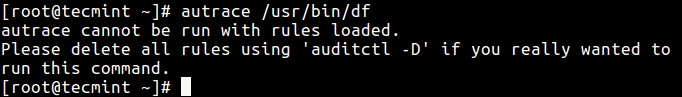

Jika Anda memiliki aturan audit yang ada, Autrace menunjukkan kesalahan berikut.

# AUTRACE/USR/BIN/DF

Kesalahan Autrace

Kesalahan Autrace Pertama -tama hapus semua aturan auditd dengan perintah berikut.

# auditctl -d

Kemudian lanjutkan untuk berlari Autrace dengan program target Anda. Dalam contoh ini, kami melacak eksekusi perintah DF, yang menunjukkan penggunaan sistem file.

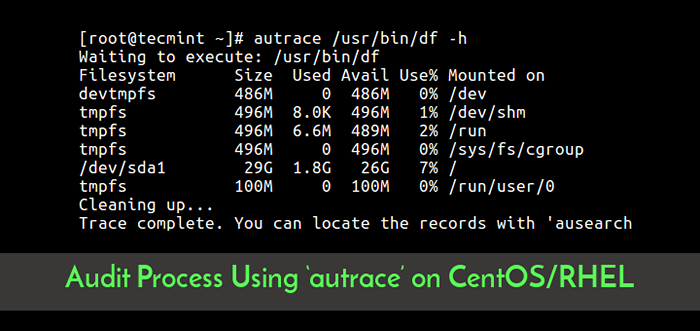

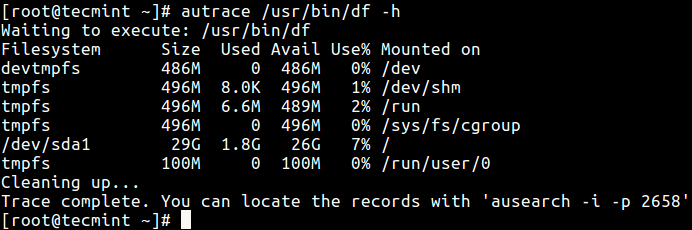

# AUTRACE/USR/BIN/DF -H

Lacak perintah DF

Lacak perintah DF Dari tangkapan layar di atas, Anda dapat menemukan semua entri log yang harus dilakukan dengan jejak, dari file log audit menggunakan utilitas ausearch sebagai berikut.

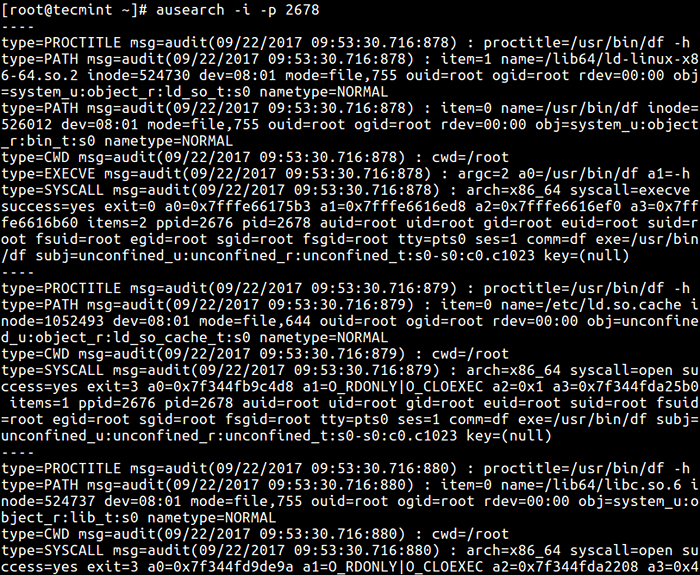

# ausearch -i -p 2678

Dimana opsi:

-Saya- Mengaktifkan penafsiran nilai numerik ke dalam teks.-P- melewati ID proses untuk dicari.

Laporan Audit Perintah DF

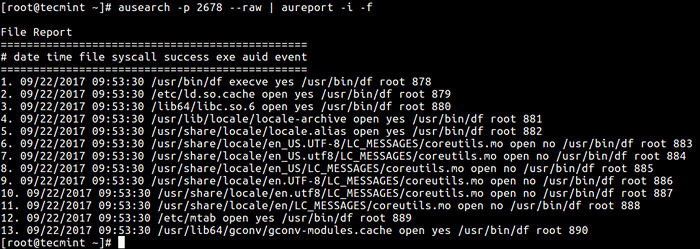

Laporan Audit Perintah DF Untuk membuat laporan tentang detail jejak, Anda dapat membangun baris perintah ausearch Dan Aureport seperti ini.

# AUSEARCH -P 2678 --Raw | aureport -i -f

Di mana:

--mentah- memberitahu ausearch untuk memberikan input mentah ke aureport.-F- Mengaktifkan pelaporan tentang file dan soket AF_Unix.-Saya- memungkinkan penafsiran nilai numerik ke dalam teks.

Hasilkan Laporan Jejak Perintah DF

Hasilkan Laporan Jejak Perintah DF Dan menggunakan perintah di bawah ini, kami membatasi syscall yang dikumpulkan untuk yang diperlukan untuk menganalisis penggunaan sumber daya dari proses DF.

# AUTRACE -R/USR/BIN/DF -H

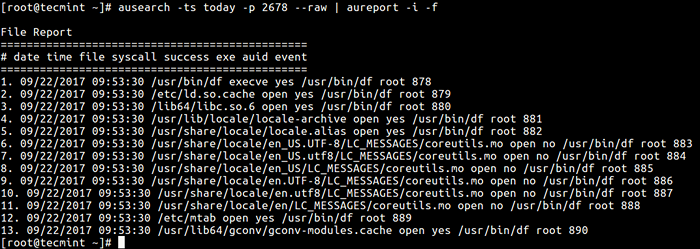

Dengan asumsi Anda telah menguatkan program selama satu minggu terakhir; Artinya ada banyak informasi yang dibuang di log audit. Untuk menghasilkan laporan hanya untuk catatan hari ini, gunakan -ts Bendera AUSEARCH untuk menentukan tanggal/waktu mulai untuk mencari:

# ausearch -ts hari ini -p 2678 ---Raw | aureport -i -f

Hasilkan Laporan Jejak Berdasarkan Waktu

Hasilkan Laporan Jejak Berdasarkan Waktu Itu dia! Dengan cara ini Anda dapat melacak dan mengaudit proses Linux spesifik menggunakan Autrace alat, untuk informasi lebih lanjut, periksa halaman manusia.

Anda juga dapat membacakan panduan terkait dan berguna ini:

- SYSDIG - alat pemantauan dan pemecahan masalah yang kuat untuk Linux

- BCC - Alat Penelusuran Dinamis untuk Pemantauan Kinerja Linux, Jaringan dan banyak lagi

- 30 Contoh 'PS Command' yang berguna untuk pemantauan proses Linux

- CPUTOOL - Batasi dan Kontrol Pemanfaatan CPU dari proses apa pun di Linux

- Temukan Proses Running Top dengan memori tertinggi dan penggunaan CPU di Linux

Itu saja untuk saat ini! Anda dapat mengajukan pertanyaan atau berbagi pemikiran tentang artikel ini melalui komentar dari bawah. Pada artikel berikutnya, kami akan menjelaskan cara mengkonfigurasi PAM (Modul Otentikasi Pluggable) untuk mengaudit input TTY untuk pengguna tertentu CentOS/RHEL.

- « 10 contoh praktis menggunakan wildcard untuk mencocokkan nama file di linux

- Chkservice - Cara mudah untuk mengelola unit SystemD di Terminal »