Cara mengakses server jarak jauh menggunakan host lompat ssh

- 4764

- 1431

- Dominick Barton

A Jump Host (juga dikenal sebagai a Server lompat) adalah host perantara atau gerbang SSH ke jaringan jarak jauh, di mana koneksi dapat dibuat ke host lain di zona keamanan yang berbeda, misalnya, zona demiliterisasi (DMZ). Itu menjembatani dua zona keamanan yang berbeda dan menawarkan akses terkontrol di antara mereka.

A Jump Host harus sangat diamankan dan dipantau terutama ketika itu mencakup jaringan pribadi dan a DMZ dengan server yang menyediakan layanan kepada pengguna di internet.

Skenario klasik terhubung dari desktop atau laptop Anda dari dalam jaringan internal perusahaan Anda, yang sangat diamankan dengan firewall ke DMZ. Untuk dengan mudah mengelola server di DMZ, Anda dapat mengaksesnya melalui a Jump Host.

Singkatnya, an Lompat ssh Server adalah server Linux yang digunakan sebagai pintu gerbang ke server Linux lainnya di jaringan pribadi melalui protokol SSH.

Di artikel ini, kami akan menunjukkan cara mengakses server Linux jarak jauh melalui a Jump Host, Dan juga kami akan mengonfigurasi pengaturan yang diperlukan dalam konfigurasi klien SSH per pengguna Anda.

Daftar isi

1- Pengaturan SSH Jump Server

- Alasan Mengkonfigurasi Server Jump SSH

- Cara membuat server lompat ssh sederhana

- Daftar Jumphost Dinamis

- Beberapa daftar jumphosts

- Daftar Jumphost Statis

- Membuat server lompat ssh lebih aman

Pengaturan SSH Jump Server

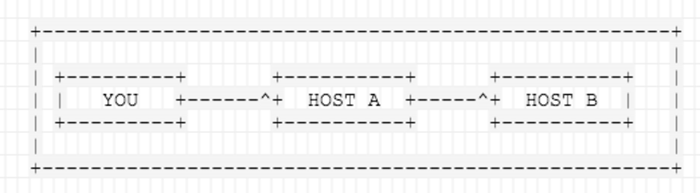

Pertimbangkan skenario berikut.

SSH Jump Host

SSH Jump Host Untuk kejelasan lebih lanjut, di bawah ini adalah pengaturan sederhana yang menunjukkan peran server lompat ssh.

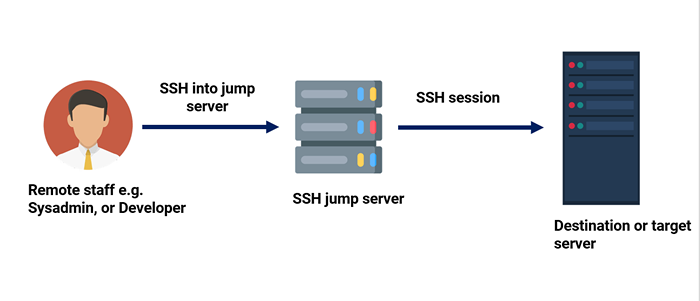

Pengaturan SSH Jump Server

Pengaturan SSH Jump Server Alasan Mengkonfigurasi Server Jump SSH

A Melompat Server menyediakan pintu gerbang ke infrastruktur Anda dan mengurangi potensi permukaan serangan ke sumber daya Anda. Ini juga menyediakan manajemen perangkat yang transparan serta satu titik masuk ke sumber daya Anda.

Perlu diingat bahwa saat Anda memasukkan server lompat ke dalam infrastruktur Anda, pastikan bahwa server dikeraskan, jika tidak, itu akan sama baiknya dengan tidak menggunakannya. Kami akan kembali ke ini nanti dalam tutorial ini.

Cara membuat server lompat ssh sederhana

Biarkan kami sekarang fokus pada bagaimana Anda dapat membuat yang sederhana Lompat ssh server. Ini pengaturan sederhana kami.

- IP yang berasal dari: 105.68.76.85.

- IP Jump Server (kami akan menyebut host-jump ini): 173.82.232.55.

- IP tujuan (kami akan menyebut host_destination ini): 173.82.227.89.

Dalam skenario di atas, Anda ingin terhubung ke Host 2 (173.82.227.89), Tapi Anda harus melewati Tuan rumah 1 (173.82.232.55), Karena firewalling, perutean, dan hak akses akses. Ada sejumlah alasan yang valid mengapa host lompatan diperlukan.

Daftar Jumphost Dinamis

Cara paling sederhana untuk terhubung ke server target melalui a Jump Host menggunakan -A Dan -J Bendera dari baris perintah. Ini memberitahu SSH untuk membuat koneksi ke host Jump dan kemudian membuat TCP Forwarding ke server target, dari sana (pastikan Anda login SSH tanpa kata sandi antar mesin).

$ ssh -a -j [email dilindungi] [email dilindungi] server

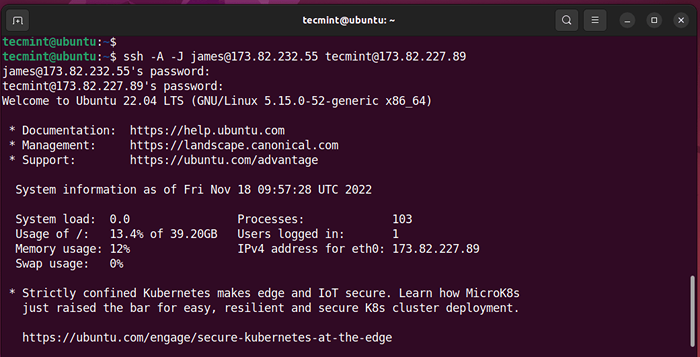

Misalnya, dalam pengaturan kami, kami memiliki pengguna yang dipanggil James dikonfigurasi di Server lompat Dan tecmint dikonfigurasi di tujuan atau sistem target.

Perintah akan terlihat sebagai berikut dari IP yang berasal.

$ ssh -a -j [email dilindungi] [dilindungi email]

Perintah akan meminta Anda untuk kata sandi pengguna server lompat, diikuti oleh kata sandi sistem target yang akan Anda berikan akses ke sistem target.

Hubungkan Server Menggunakan SSH Jump Host

Hubungkan Server Menggunakan SSH Jump Host Jika Nama pengguna atau Ports Pada mesin berbeda, tentukan mereka di terminal seperti yang ditunjukkan.

$ ssh -j [email dilindungi]: port [email dilindungi]: port

Beberapa daftar jumphosts

Sintaks yang sama dapat digunakan untuk melakukan lompatan di beberapa server.

$ ssh -j [email terlindungi]: port, [email dilindungi]: port [email dilindungi]: port

Daftar Jumphost Statis

Daftar jumphost statis berarti, bahwa Anda tahu Jumphost atau Jumphosts bahwa Anda perlu menghubungkan mesin. Oleh karena itu Anda perlu menambahkan 'routing' jumphost statis berikut ~/.ssh/config file dan tentukan alias host seperti yang ditunjukkan.

### Jumphost pertama. Host yang dapat dijangkau secara langsung VPS1 Nama host VPS1.contoh.org ### host untuk melompat ke via jumphost1.contoh.tuan rumah org contabo Hostname Contabo.contoh.org proxyjump vps1

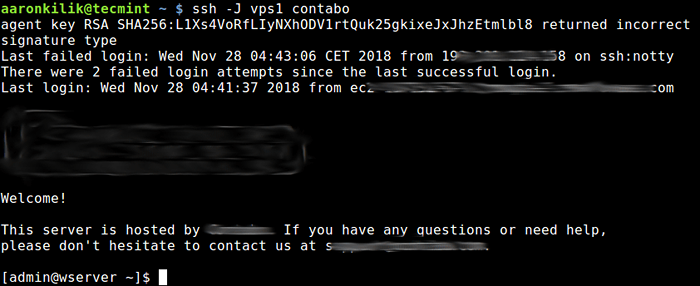

Sekarang coba hubungkan ke server target melalui a Jump Host seperti yang ditunjukkan.

$ ssh -j vps1 contabo

Masuk ke target host melalui Jumphost

Masuk ke target host melalui Jumphost Metode kedua adalah menggunakan ProxyCommand opsi untuk menambahkan Jumphost konfigurasi di Anda ~.ssh/config atau $ Rumah/.ssh/config file seperti yang ditunjukkan.

Dalam contoh ini, host target adalah contabo, dan Jumphost adalah VPS1.

Host vps1 nama host vps1.contoh.org identityfile ~/.ssh/vps1.pengguna PEM EC2-User Host Contabo Hostname Contabo.contoh.org identityfile ~/.SSH/Contabovps Port 22 Admin Pengguna Perintah proxy ssh -q -w %h: %p vps1

Simpan perubahan dan keluar dari file. Untuk menerapkan perubahan, restart daemon ssh.

$ sudo systemctl restart ssh

Mari kita jelajahi opsi yang digunakan dalam file konfigurasi:

-Q- Ini adalah singkatan dari Mode Tenang. Itu menekan peringatan dan pesan diagnostik.-W- Meminta agar input dan output standar pada klien diteruskan ke host di port melalui saluran aman.%H- Menentukan host untuk terhubung ke.%P- Ditentukan port untuk terhubung ke host jarak jauh.

Ke 'melompat'Ke sistem tujuan dari IP asal Anda melalui server lompat, cukup jalankan perintah berikut:

$ SSH Contabo

Perintah di atas pertama -tama akan membuka koneksi SSH ke VPS1 di latar belakang yang dipengaruhi oleh ProxyCommand, Dan setelah itu, mulailah sesi SSH ke server target contabo.

[Anda mungkin juga suka: cara menghubungkan Remote Linux melalui SSH ProxyJump dan ProxyCommand]

Membuat server lompat ssh lebih aman

Salah satu cara membuat pengaturan ini lebih aman adalah dengan menyalin kunci SSH publik dari sistem asal ke Server lompat, Dan akhirnya ke sistem target, dan kemudian menonaktifkan otentikasi kata sandi. Lihat panduan kami tentang cara mengaktifkan otentikasi tanpa kata sandi SSH.

Selain itu, lihat tips pengerasan server ssh.

Juga, pastikan bahwa tidak ada data sensitif yang ditempatkan di dalam Melompat Server karena ini dapat menyebabkan kebocoran kredensial akses seperti nama pengguna dan kata sandi yang mengarah ke pelanggaran seluruh sistem.

Untuk informasi lebih lanjut, lihat halaman SSH Man atau lihat: OpenSsh/CookBxook/Proxy dan Jump Hosts.

Itu saja untuk saat ini! Di artikel ini, kami telah mendemonstrasikan cara mengakses server jarak jauh melalui lompatan host. Gunakan formulir umpan balik di bawah ini untuk mengajukan pertanyaan atau membagikan pemikiran Anda kepada kami.

- « Cara Menambahkan Linux Host ke Server Pemantauan Nagios Menggunakan Plugin NRPE

- Karier di Linux adalah apa yang harus Anda kejar pada tahun 2023 »