Cari tahu semua host langsung alamat IP yang terhubung di jaringan di Linux

- 4220

- 1175

- Dr. Travis Bahringer

Ada banyak alat pemantauan jaringan yang dapat Anda temukan di ekosistem Linux, yang dapat menghasilkan ringkasan dari jumlah total perangkat di jaringan termasuk semua alamat IP mereka dan banyak lagi.

Namun, terkadang apa yang sebenarnya Anda butuhkan mungkin merupakan alat baris perintah sederhana yang dapat memberi Anda informasi yang sama dengan menjalankan satu perintah.

Tutorial ini akan menjelaskan kepada Anda cara mengetahui semua host langsung alamat IP yang terhubung ke jaringan yang diberikan. Di sini, kami akan menggunakan alat NMAP untuk mengetahui semua alamat IP perangkat yang terhubung pada jaringan yang sama.

Disarankan Baca: 29 Contoh Perintah 'NMAP' untuk Administrasi Sistem/Jaringan

NMAP (bentuk pendek untuk Mapper jaringan) adalah alat open source, kuat dan sangat fleksibel untuk menjelajahi jaringan, melakukan pemindaian keamanan, audit jaringan dan menemukan port terbuka di mesin jarak jauh dan banyak lagi.

Jika Anda tidak punya Nmap Diinstal pada sistem Anda, jalankan perintah yang sesuai di bawah ini untuk distribusi Anda untuk menginstalnya:

$ sudo yum menginstal nmap [on Topi merah sistem berbasis] $ sudo dnf menginstal nmap [on Fedora 22+ versi] $ sudo apt-get install nmap [on Debian/Ubuntu sistem berbasis]

Setelah Anda memilikinya NMAP terpasang, sintaks untuk menggunakannya adalah:

$ nmap [type scan…] opsi spesifikasi target

Dimana argumennya spesifikasi target, bisa diganti dengan nama host, Alamat IP, Jaringan dan seterusnya.

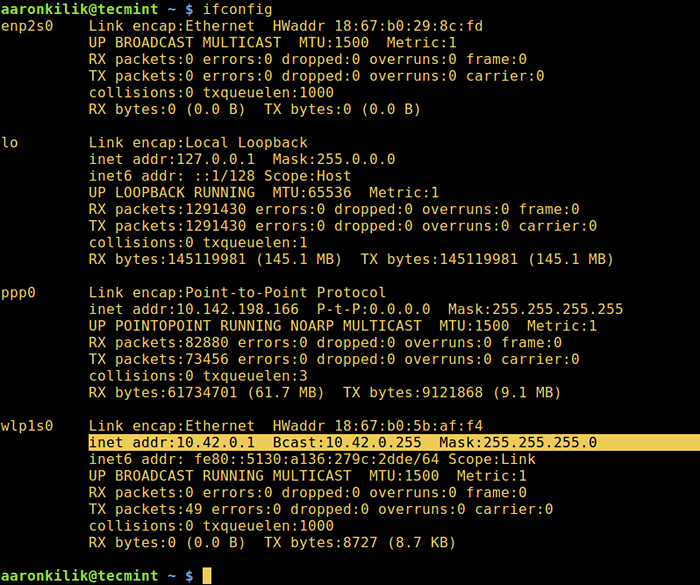

Oleh karena itu untuk mencantumkan alamat IP dari semua host yang terhubung ke jaringan yang diberikan, pertama -tama mengidentifikasi jaringan dan subnet mask menggunakan perintah ifconfig atau perintah IP seperti itu:

$ ifconfig atau $ ip addr show

Temukan Detail Jaringan di Linux

Temukan Detail Jaringan di Linux Selanjutnya, jalankan Nmap Perintah di bawah ini:

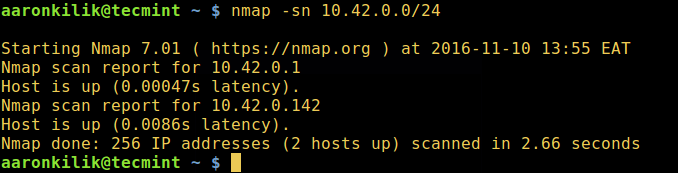

$ nmap -sn 10.42.0.0/24

Temukan semua host langsung di jaringan

Temukan semua host langsung di jaringan Dalam perintah di atas:

-sn- adalah jenis pemindaian, yang berarti pemindaian ping. Secara default, NMAP melakukan pemindaian port, tetapi pemindaian ini akan menonaktifkan pemindaian port.10.42.0.0/24- adalah jaringan target, ganti dengan jaringan Anda yang sebenarnya.

Untuk informasi penggunaan yang komprehensif, berupaya melihat ke halaman NMAP Man:

$ man nmap

Selain itu, jalankan NMAP tanpa opsi dan argumen untuk melihat informasi penggunaan yang dirangkum:

$ nmap

Selain itu, bagi mereka yang tertarik untuk belajar teknik pemindaian keamanan di Linux, Anda dapat membaca panduan praktis ini untuk NMAP di Kali Linux.

Nah, itu saja untuk saat ini, ingatlah untuk mengirimkan pertanyaan atau komentar Anda kepada kami melalui formulir respons di bawah ini. Anda juga dapat berbagi dengan kami metode lain untuk mendaftarkan alamat IP semua perangkat yang terhubung ke jaringan yang diberikan.

- « Kelola infrastruktur Direktori Aktif Samba4 dari Windows10 melalui RSAT - Bagian 3

- LOLCAT - Alat baris perintah untuk mengeluarkan pelangi warna di terminal Linux »